مدونة المحترف |  |

- Spotify تعمل على الكتب الصوتية لتوسيع مجال عملها

- أوروبا تمارس ضغوطًا على WhatsApp من أجل جمع البيانات الشخصية

- يوتيوب يقدم هدايا لمشتركي Premium لسنوات طويلة

- يخبر Elon Musk موظفي تيسلا بتجاهل هجمات تويتر

- كيفية مسح ذاكرة التخزين المؤقت للتطبيق على Android؟

- كيفية تمكين الوضع الداكن في Firefox

- تؤكد تلغرام أنها ستطلق الاصدار premium هذا الشهر

- سيتمكن iPhone الخاص بك قريبًا من تخزين بطاقة هويتك بتنسيق رقمي

- حملة تجسس إلكترونية صينية تم اكتشافها بعد 10 سنوات

- دراسة: إشارات البلوتوث يمكن أن تكون بصمات لتتبع الهواتف الذكية

- حملة تصيد كبيرة تستهدف مستخدمي Facebook Messenger

- معهد ماساتشوستس للتكنولوجيا يكشف عن ثغرة "لا يمكن الوصول إليها" في رقائق Apple M1

- يتيح لك Amazon "تجربة" زوجًا من الأحذية قبل شرائه على iOS

- برامج فدية غريبة تبيع أداة فك التشفير في متجر Roblox Game Pass

- اليك كيف ينتحل مجرمو الإنترنت صفة منصات التشفير الشهيرة

- ميكروسوفت تضيف أخيرًا علامات تبويب إلى File Explorer

- تقرير: Meta تعمل على تقليص خططها لنظارات الواقع المعزز

- مع Shopping Corner متصفح Opera يجعل التسوق عبر الإنترنت أسهل

| Spotify تعمل على الكتب الصوتية لتوسيع مجال عملها Posted: 11 Jun 2022 09:16 AM PDT أصبحت Spotify كبيرة بفضل الموسيقى وخوارزميات التوصيات الممتازة ، لكن الشركة قررت منذ فترة طويلة أنها لا تستطيع التوقف عند هذا الحد إذا أرادت الاستمرار في النمو. لقد نجحت بالفعل في قلب مشهد البودكاست بفضل صفقاتها الحصرية مع كبار البودكاست مثل جو روغان ، والآن ، تعمل الشركة على الكتب الصوتية. كما شاركت Spotify خلال يوم المستثمر السنوي (عبر The Verge ) ، تريد الشركة أن تجعل الكتب الصوتية ركيزة المحتوى التالية ، مما يساعدها على تعزيز هيمنتها في سوق الصوت. هذا ليس مفاجئًا نظرًا لأن الشركة أعلنت أنها تريد الاستحواذ على Findaway ، وهي شبكة توزيع للكتب الصوتية تربط المؤلفين ومنشئي المحتوى الآخرين بشركاء الموزعين مثل Apple و Google و Audible. بينما لا تزال الصفقة تنتظر الموافقة النهائية من وزارة العدل على التحقيقات المعلقة لمكافحة الاحتكار ، لا تزال Spotify توضح أنها تعتبرها إحدى الخطوات المتعددة في عالم الكتب الصوتية. يقول دانيال إيك ، الرئيس التنفيذي لشركة Spotify ، إنه على الرغم من أن الكتب المسموعة على مستوى العالم تشكل أقل من 10٪ من سوق الكتب، فإن نسبة الانتشار تبلغ حوالي 50٪ في الأسواق المشبعة ، مما يمنح الشركة فرصة كبيرة للنمو. يقول ، "وكما فعلنا في البث الصوتي ، توقع منا أن نلعب لنفوز." كما هو الحال مع البودكاست ، يبدو أن Spotify تريد إنشاء نوع من نماذج freemium التي قد تكون مدعومة بالإعلانات، ومن المحتمل أن تقدم المزيد من الكتب الصوتية ضمن اشتراكها. |

| أوروبا تمارس ضغوطًا على WhatsApp من أجل جمع البيانات الشخصية Posted: 11 Jun 2022 08:15 AM PDT في يونيو 2021، وجد WhatsApp نفسه في وسط جدل غير مسبوق. حيث تم تحديث شروط الخدمة وسياسة الخصوصية الخاصة بها، والتي تتطلب من المستخدمين مشاركة بيانات شخصية معينة مع Facebook ، الشركة الأم لـ WhatsApp. أشار التطبيق إلى أن المستخدمين أُجبروا على قبول هذه السياسة الجديدة قبل الموعد النهائي أو المخاطرة بفقدان الوصول إلى التطبيق. أخيرًا ، اضطر WhatsApp إلى إعادة النظر في موقفه في مواجهة احتجاج العديد من المنظمين الأوروبيين. وفقًا لهم ، تمثل هذه السياسة الجديدة انتهاكًا للائحة العامة لحماية البيانات. وبعد عام تقريبًا، من الواضح أن بروكسل لم تنته من هذا الملف، حيث أرسلت المفوضية الأوروبية خطابًا جديدًا إلى خدمة البريد السريع. في هذه الرسالة ، تطلب توضيحات مفصلة حول استخدام البيانات التي جمعتها الشركة. بالإضافة إلى ذلك، تريد المؤسسة السياسية معرفة كيف تخطط WhatsApp لإبلاغ التحديثات المستقبلية لشروط الخدمة الخاصة بها. الى ذلك، يتطلب قانون المستهلك الأوروبي أن يتم إعلام المستخدمين بآثار هذه التحديثات ويمكنهم الاختيار بحرية إذا كانوا لا يزالون يرغبون في استخدام التطبيق. أكد ديدييه رايندرز ، مفوض العدل داخل المفوضية : " يجب أن يضمن WhatsApp أن المستخدمين يفهمون ما يقبلونه وكيف يتم استخدام بياناتهم الشخصية للأغراض التجارية". |

| يوتيوب يقدم هدايا لمشتركي Premium لسنوات طويلة Posted: 11 Jun 2022 06:26 AM PDT بعد الاشتراك في YouTube Premium لمدة "2222 يومًا (أو بالتحديد 3199680 دقيقة)" ، أبلغ أحد المستخدمين هذا المساء عن تلقي رسالة "حان وقت الاحتفال" في YouTube Music لنظام Android. يعمل هذا لمدة تزيد قليلاً عن 6 سنوات وشهر واحد. نريد أن نشكرك على دعمك الرائع. لقد قمنا للتو بتمكين شيء ما على حسابك من أجلك: YouTube و YouTube Music بدون إعلانات وبلا اتصال وفي الخلفية، 12 شهرًا مجانًا. هذا علينا! وفقًا لخطة Premium السنوية التي تم تقديمها في يناير، تبلغ هذه القيمة 119.99 دولارًا. بعد الحصول على المطالبة ، يتم تعديل تاريخ الفوترة التالي وفقًا لذلك. كيفية العثور على تاريخ بدء YouTube Premium الخاص بك:

|

| يخبر Elon Musk موظفي تيسلا بتجاهل هجمات تويتر Posted: 11 Jun 2022 05:13 AM PDT خلال اجتماع داخلي، أخذ بعض موظفي الشركة المصنعة للسيارات الكلمة لمناقشة الصعوبات التي يواجهونها في عملية الحصول على الشبكة الاجتماعية تويتر. عندما سُئل عما يجب القيام به في مواجهة الجدل على Twitter ، كان رد Elon Musk واضحًا: " تجاهل Twitter ، تجاهل ، تجاهل" . بدأ الملياردير ، الذي يشتبه في أن تويتر يخفي العدد الحقيقي للحسابات المزيفة عنه، في مواجهة مع مساهمي الشبكة دون أن يكون من الممكن القول ما إذا كانت هذه الخطوة صادقة أم أنها تهدف إلى خفض سعر الشراء. يشار الى أنه حقق Elon Musk أول انتصار. سيتمكن من الوصول إلى قاعدة بيانات "Firehose" ، أي جميع التغريدات المنشورة على الشبكة . بعد ذلك ، سيكون لرئيس شركة Tesla حرية إجراء تحقيقه الخاص وتحديد عدد الحسابات المزيفة بدقة. أخيرًا، اختتم ماسك حديثه لموظفيه بتقديم مزيد من التفاصيل حول رؤيته لموقع تويتر. حتى الآن ، كان رجل الأعمال مقتنعًا بالقول إنه يريد جعل الشبكة منصة حقيقية لحرية التعبير. |

| كيفية مسح ذاكرة التخزين المؤقت للتطبيق على Android؟ Posted: 11 Jun 2022 04:10 AM PDT مسح ذاكرة التخزين المؤقت هو عملية حذف جميع الملفات والبيانات المخزنة مؤقتًا على جهازك. لا يؤدي هذا إلى تحرير مساحة التخزين على جهازك فحسب ، بل يحل أيضًا وقبل كل شيء أي مشاكل قد تواجهها مع أحد التطبيقات. في هذا البرنامج التعليمي ، سنرى معًا كيفية مسح ذاكرة التخزين المؤقت لأحد التطبيقات على Android . اتبع الدليل ! ذاكرة التخزين المؤقت هي منطقة تخزين حيث يتم تخزين البيانات المؤقتة بحيث لا يلزم تنزيلها مرة أخرى عند طلبها لاحقًا. على وجه الخصوص ، هذا يجعل من الممكن تسريع أوقات تحميل مواقع الويب وتطبيقات معينة. على سبيل المثال ، يستخدم متصفح الويب الخاص بك ذاكرة التخزين المؤقت حتى لا تضطر إلى الانتظار حتى يتم إعادة تحميل كل شيء في كل مرة تزور فيها موقع ويب قمت بزيارته من قبل. وهو نفس الشيء تمامًا بالنسبة للتطبيقات الأخرى مثل Facebook و Twitter و Instagram و TikTok وما إلى ذلك. كيفية مسح ذاكرة التخزين المؤقت للتطبيق على Android؟لمسح ذاكرة التخزين المؤقت لأحد التطبيقات على جهاز Android الخاص بك، اتبع الخطوات التالية: 1. افتح تطبيق " الإعدادات " على هاتفك الذكي أو جهازك اللوحي الذي يعمل بنظام Android. 2. ثم انتقل إلى " التطبيقات ". 3. اعرض جميع التطبيقات المثبتة على جهازك ثم حدد التطبيق الذي تريد مسح ذاكرة التخزين المؤقت الخاصة به. 4. ثم اضغط على " التخزين وذاكرة التخزين المؤقت ". 5. أخيرًا ، انقر على أيقونة " مسح ذاكرة التخزين المؤقت ". هكذا تكون قد قمت بمسح ذاكرة التخزين المؤقت للتطبيق. في المرة التالية التي يتم فيها فتحه ، قد يستغرق فتحه وقتًا أطول حيث سيتم تنزيل ملفات جديدة إلى ذاكرة التخزين المؤقت. المصدر: JustGeek |

| كيفية تمكين الوضع الداكن في Firefox Posted: 11 Jun 2022 03:33 AM PDT احترم Firefox إعداد الوضع المظلم لنظام التشغيل Windows 10 لفترة من الوقت الآن. ولكن يمكنك يدويًا تمكين الوضع المظلم في Firefox، على أي نظام تشغيل ، ودون تثبيت أي سمات تابعة لجهات خارجية. يعمل هذا على أنظمة التشغيل Windows 7 و Windows 10 و Windows 11 و macOS و Linux. لتغيير مظهر Firefox الخاص بك، انقر فوق زر القائمة (ثلاثة خطوط أفقية) في الجزء العلوي الأيمن، ثم انقر فوق "الوظائف الإضافية والسمات" في القائمة المنسدلة. انقر فوق "السمات" في الجانب الأيسر من صفحة الوظائف الإضافية. هناك عدد قليل من السمات المثبتة مسبقًا، بما في ذلك Dark و Light و System Default. السمة الافتراضية للنظام هي سمة إضاءة قياسية تحترم إعدادات سمة Windows الخاصة بك. السمة الداكنة هي الوضع المظلم لمتصفح Firefox. سيتحول كل شيء في Firefox، بما في ذلك شريط العنوان وأشرطة الأدوات والقوائم، إلى اللون الأسود أو الظل الداكن باللون الرمادي مع المظهر الداكن. يستخدم النسق Light الرمادي الفاتح. عند تمكين هذا المظهر، سيستخدم Firefox شريط عنوان رمادي فاتح وعناصر أخرى ، حتى عندما يكون لديك أشرطة عناوين ملونة ممكّنة في Windows. لتمكين المظهر الداكن، أو أي سمة أخرى - انقر فوق الزر "تمكين" الموجود على يمينه. سيتغير موضوع Firefox على الفور. يمكنك تثبيت المزيد من السمات من قسم السمات في موقع إضافات Mozilla على الويب. سمة Firefox dark الافتراضية أنيقة وبسيطة، ولكن إذا كنت تبحث عن شيء أكثر تحديدًا ، فهناك عدد كبير من السمات المظلمة المتاحة. إذا قمت بتمكين Firefox Sync ، فستتم مزامنة المظهر الذي حددته مع أي أجهزة كمبيوتر أخرى قمت بتسجيل الدخول إليها في Firefox. |

| تؤكد تلغرام أنها ستطلق الاصدار premium هذا الشهر Posted: 11 Jun 2022 03:01 AM PDT أكد المؤسس بافيل دوروف اليوم أن العرض المدفوع سيأتي في وقت لاحق من هذا الشهر والذي سيتجاوز التجربة المجانية الحالية، في منشور على قناته على Telegram. في الواقع، الادعاء هو أن المستخدمين الذين لا يدفعون مقابل Telegram لن يروا فقط أي تحطيم لتجربتهم ولكن سيستفيدون من القدرة على الاستفادة من بعض الإضافات المتميزة - مثل القدرة على عرض "كبير جدًا" "المستندات والوسائط والملصقات التي يرسلها مستخدمو Premium، أو اضافة ردود فعل مميزة إذا تم تثبيتها بالفعل في رسالة. يقول دوروف إن الهدف من هذه الخطوة هو الاستجابة لطلب المستخدم على سعة تخزين إضافية / عرض النطاق الترددي، دون أن يدمر هؤلاء المستخدمون المتميزون قدرة Telegram على الحفاظ على خدمة مجانية لأي شخص آخر. يكتب: "بعد التفكير في الأمر، أدركنا أن الطريقة الوحيدة للسماح للمعجبين الأكثر تطلبًا بالحصول على المزيد مع الحفاظ على ميزاتنا الحالية مجانية هي جعل هذه الحدود المرتفعة خيارًا مدفوعًا". |

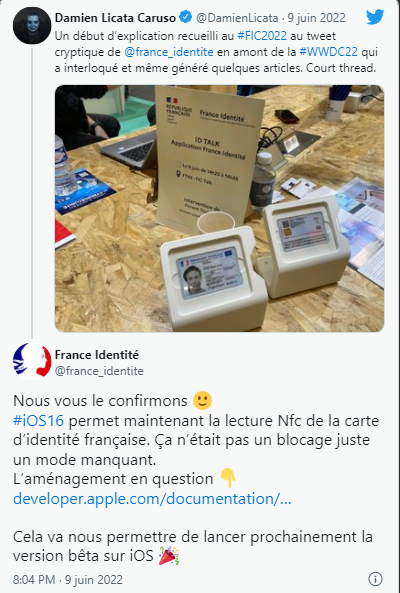

| سيتمكن iPhone الخاص بك قريبًا من تخزين بطاقة هويتك بتنسيق رقمي Posted: 11 Jun 2022 02:06 AM PDT وفقًا لـfrance_identite، فإن إصدار iOS 16 الجديد من نظام تشغيل Apple الذي تم الكشف عنه في مؤتمر WWDC 2022 في وقت سابق من هذا الأسبوع، قد يسمح الآن للحكومة بإطلاق نسخة تجريبية لأجهزة iPhone قريبًا . سيسمح iOS 16 أيضًا بقراءة بطاقة الهوية بفضل شريحة NFC لجهاز iPhone وتجدر الإشارة أيضًا إلى أن المواطنين الذين يستفيدون من بطاقة الهوية الجديدة بصيغة البطاقة المصرفية التي تم إطلاقها العام الماضي فقط هم من يمكنهم إضافتها إلى التطبيق. في الوقت الحالي، ليس من الواضح بالضبط كيف ستعمل النسخة التجريبية ، أو ما إذا كان من الممكن للمستخدمين إضافة بطاقة الهوية الخاصة بهم في تنسيق رقمي مباشرة إلى تطبيق خرائط Apple ، أو إذا لم يكن كذلك. سيكون متاحًا فقط في France Identity. من المنتظر أن الحكومة ستقدم قريبًا المزيد من المعلومات حول هذا الموضوع. سوف يستغرق الأمر بعض الوقت قبل أن يتمكن جميع الفرنسيين من تنزيل التطبيق ، حيث لا تزال الحكومة تجمع تعليقات المستخدمين للتحديثات المستقبلية. |

| حملة تجسس إلكترونية صينية تم اكتشافها بعد 10 سنوات Posted: 10 Jun 2022 10:00 AM PDT تقوم مجموعة من المتسللين الصينيين يُدعى Aoqin Dragon بحملات تجسس إلكتروني في التخفي منذ ما يقرب من عقد من الزمان. وفقًا لخبراء أمن الكمبيوتر من SentinelLabs، كانت هذه المجموعة تنفذ مثل هذه الأنشطة منذ عام 2012 على الأقل. ويُزعم أن الحكومات والمنظمات التعليمية وشركات الاتصالات التي يقع مقرها في سنغافورة وهونغ كونغ وفيتنام وكمبوديا مستهدفة. وفي أستراليا. على مر السنين، تطورت أساليب Aoqin Dragon. من عام 2012 إلى عام 2015، استخدم المتسللون نقاط ضعف في Microsoft Office مثل CVE-2012-0158 و CVE-2010-333 ... الهدف الذي فتح مستندًا تالفًا تم إرساله إليه وجد نفسه مصابًا. من عام 2015 إلى عام 2018، بدأت المجموعة في المراهنة على تقنية معروفة بنفس القدر: إخفاء البرامج الضارة التنفيذية بأيقونات زائفة لمكافحة الفيروسات لخداع المستخدمين لإطلاقها. بمجرد تنفيذ الملف، يمكن للمتسللين تنشيط برامجهم الضارة في المراوغات والمراوغات على الأجهزة المستهدفة. ومنذ عام 2018، تحول المتسللون بدلاً من ذلك إلى استخدام ملف اختصار قرص قابل للإزالة يقوم عند النقر عليه بسرقة DLL ويقوم بتثبيت باب خلفي مشفر على الجهاز. يتم تشغيل نوعين من الأبواب الخلفية بواسطة Aoqin Dragon: Mongall و Heyoka، المعروفان لأكثر من 10 سنوات في الصناعة. لكن المتسللين قاموا بتعديل Heyoka لتخصيصها وجعلها أكثر خطورة. تشرح SentinelLabs أن المجموعة قد خضعت للرادار بفضل تغييرها في التقنيات المستخدمة وأنها على الأرجح ستستمر في تطوير إجراءاتها مع الكشف عنها الآن. يعتقد محللو الشركة أنه من المحتمل أن يكون Aoqin Dragon مرتبطًا بمجموعة تاريخية أخرى من المتسللين الصينيين، Naikon APT، والتي كانت مستعرة منذ أكثر من عشر سنوات، لا سيما في آسيا. |

| دراسة: إشارات البلوتوث يمكن أن تكون بصمات لتتبع الهواتف الذكية Posted: 10 Jun 2022 09:10 AM PDT كشف بحث جديد أجرته مجموعة من الأكاديميين من جامعة كاليفورنيا في سان دييغو لأول مرة أنه يمكن أخذ بصمات إشارات البلوتوث لتتبع الهواتف الذكية (وبالتالي الأفراد). يعتمد التحديد، في جوهره، على العيوب الموجودة في أجهزة شرائح البلوتوث التي تم إدخالها أثناء عملية التصنيع، مما ينتج عنه "بصمة طبقة مادية فريدة". قال الباحثون أن الهجوم أصبح ممكنًا نظرًا لوجود منارات Bluetooth منخفضة الطاقة (BLE) في كل مكان والتي يتم إرسالها باستمرار بواسطة الأجهزة الحديثة لتمكين الوظائف الحاسمة مثل تتبع جهات الاتصال أثناء حالات الطوارئ الصحية العامة. تستلزم عملية أخذ البصمات وتتبع الجهاز بعد ذلك استخراج عيوب CFO و I / Q لكل حزمة عن طريق حساب مسافة Mahalanobis لتحديد "مدى قرب ميزات الحزمة الجديدة" من بصمة عيوب الأجهزة المسجلة مسبقًا. قال الباحثون أيضًا، نظرًا لأن أجهزة BLE تحتوي على معرفات مستقرة مؤقتًا في حزمها [أي عنوان MAC]، يمكننا تحديد جهاز بناءً على المتوسط عبر حزم متعددة، مما يزيد من دقة تحديد الهوية. ومع ذلك، هناك العديد من التحديات لشن مثل هذا الهجوم في بيئة عدائية، وأهمها أن القدرة على تحديد جهاز بشكل فريد تعتمد على مجموعة شرائح BLE المستخدمة تشمل العوامل الحاسمة الأخرى التي يمكن أن تؤثر على القراءات درجة حرارة الجهاز ، والاختلافات في طاقة نقل BLE بين أجهزة iPhone و Android. ووضح الباحثون أنه "من خلال تقييم التطبيق العملي لهذا الهجوم في الميدان ، لا سيما في الأماكن المزدحمة مثل المقاهي، وجدنا أن بعض الأجهزة لها بصمات أصابع فريدة، وبالتالي فهي عرضة بشكل خاص لهجمات التتبع، والبعض الآخر لديه بصمات أصابع مشتركة ، وغالبًا ما يتم التعرف عليها بشكل خاطئ ، " |

| حملة تصيد كبيرة تستهدف مستخدمي Facebook Messenger Posted: 10 Jun 2022 07:12 AM PDT يظل التصيد الاحتيالي أحد الأساليب المفضلة لدى المتسللين لكسب المال بسرعة وسهولة. لزيادة عدد الضحايا إلى الحد الأقصى وبالتالي الإيرادات المتولدة، يستهدف المشغلون عمومًا مستخدمي التطبيقات الشائعة وعملاء الشركات الكبيرة جدًا. هذا هو السبب في أن Apple و Microsoft و Facebook هم الأهداف المفضلة لحملات التصيد الاحتيالي. في أبريل 2022، تظاهر المتسللون بأنهم Facebook لاختراق حسابات المستخدمين. وفي اليوم الجمعة، 10 يونيو 2022، حذر باحثو أمن المعلومات في PIXM من حملة تصيد جديدة ضخمة على Facebook Messenger. مبدأ العملية بسيط: لقد طور المحتالون العديد من مواقع التصيد الاحتيالي من خلال الاستيلاء على واجهة Facebook و Messenger. الهدف، هو تشجيع الضحايا على تقديم بيانات اعتماد تسجيل الدخول الخاصة بهم. بمجرد حصول المتسللين على هذه المعلومات، يتم إعادة توجيه الضحايا إلى مواقع الويب التي تستضيف إعلانات واستطلاعات رأي وطرق أخرى لتوليد إيرادات للمشغلين. للقيام بذلك، يستخدم المتسللون أدوات آلية لإرسال روابط تصيد أخرى إلى أصدقاء الحسابات المخترقة. وعلى الرغم من أن Facebook لديه إجراءات وقائية لمنع تسليم عناوين URL الضارة، فقد استخدم المشغلون خدعة لتجاوز أمان Messenger. |

| معهد ماساتشوستس للتكنولوجيا يكشف عن ثغرة "لا يمكن الوصول إليها" في رقائق Apple M1 Posted: 10 Jun 2022 07:00 AM PDT اكتشف باحثو معهد ماساتشوستس للتكنولوجيا (MIT) أن رقائق M1 من Apple لديها ثغرة في الأجهزة "لا يمكن الوصول إليها" والتي يمكن أن تسمح للمهاجمين باختراق خط دفاعاتها الأمنية الأخير. تكمن الثغرة الأمنية في رموز مصادقة المؤشر pointer authentication codes، أو PAC، وهي آلية أمان على مستوى أجهزة مستخدمة في شرائح Apple M1. تجعل هذه الميزة من الصعب على المهاجم حقن شفرة ضارة في ذاكرة الجهاز وتوفر مستوى من الدفاع ضد عمليات استغلال تجاوز سعة المخزن المؤقت، وهو نوع من الهجوم الذي يجبر الذاكرة على الانتشار إلى مواقع أخرى على الشريحة. ومع ذلك، فقد كشف باحثون من مختبر علوم الكمبيوتر والذكاء الاصطناعي التابع لمعهد ماساتشوستس للتكنولوجيا هجومًا جديدًاعلى الأجهزة، والذي يجمع بين تلف الذاكرة وهجمات التنفيذ التخمينية لتجاوز ميزة الأمان. الهجوم، المسمى بشكل مناسب "Pacman"، يعمل عن طريق "التخمين" في رمز مصادقة المؤشر (PAC)، وهو توقيع مشفر يؤكد أن التطبيق لم يتم تغييره بشكل ضار. علاوة على ذلك، نظرًا لوجود عدد كبير جدًا من القيم الممكنة لـ PAC، وجد الباحثون أنه من الممكن تجربتها جميعًا للعثور على القيمة الصحيحة. وأضاف رافيشاندران: "الفكرة وراء مصادقة المؤشر هي أنه إذا فشلت كل الأمور الأخرى، فلا يزال بإمكانك الاعتماد عليها لمنع المهاجمين من السيطرة على نظامك". "لقد أظهرنا أن مصادقة المؤشر كخط دفاع أخير ليست مطلقة كما كنا نعتقد في السابق." يقول الفريق إن الثغرة موجودة في شرائح ARM الأخرى ، وليس فقط M1، لكن لم تتح لها الفرصة بعد لتجربتها ضد M2 . اقترح الباحثون ثلاث طرق للحماية من هجمات PACMAN. تتمثل إحدى الطرق في تعديل الأجهزة أو البرامج لمنع استخدام نتائج التحقق PAC في عملية التنفيذ التخميني. ومع ذلك ، يحذر الباحثون من أن هذا النهج قد يكون له عقوبة كبيرة في الأداء. اقتراح آخر هو تكييف تقنيات التخفيف Spectre المطورة مسبقًا مع PACMAN. أخيرًا ، من شأن تصحيح الثغرات الأمنية لتلف الذاكرة أن يمنع الهجمات أيضًا. المصدر: TechCrunch |

| يتيح لك Amazon "تجربة" زوجًا من الأحذية قبل شرائه على iOS Posted: 10 Jun 2022 05:12 AM PDT تهدف شركة التجارة الإلكترونية العملاقة إلى تسهيل التسوق عبر الإنترنت للأزياء على عملائها، وتحقيقا لهذه الغاية، يتم إطلاق وظيفة التجربة الافتراضية للأحذية. تجربة تفاعلية للهاتف المحمول تتيح للعملاء تجربة زوج من الأحذية ومشاهدته من جميع الزوايا قبل التفكير في الشراء. متاحة حاليًا في الولايات المتحدة وكندا فقط ، عبر نظام التشغيل iOS، تتيح لك وظيفة Virtual Try-On للأحذية تجربة مئات الأحذية الرياضية من مجموعة مختارة من العلامات التجارية مثل Adidas أو Reebok أو Puma أو Lacoste أو Asics أو New Balance. العملية بسيطة: بعد اختيار زوج من الأحذية الرياضية ، كل ما عليك فعله هو توجيه قدميك باستخدام مستشعر الصور الخاص بهاتفك الذكي. يمكن للعملاء تغيير ألوان الأحذية المختارة بسهولة من خلال التمرير عبر مجموعة الخيارات دون مغادرة التجربة مطلقًا. |

| برامج فدية غريبة تبيع أداة فك التشفير في متجر Roblox Game Pass Posted: 10 Jun 2022 04:09 AM PDT Roblox عبارة عن منصة ألعاب للأطفال عبر الإنترنت حيث يمكن للأعضاء إنشاء ألعابهم الخاصة واستثمارها عن طريق بيع تذاكر الألعاب، والتي توفر عناصر داخل اللعبة أو وصولًا خاصًا أو ميزات محسّنة. للدفع مقابل تصاريح اللعب هذه، يجب على الأعضاء شرائها باستخدام عملة داخل اللعبة تسمى Robux. اليوم، عثر الباحث الأمني MalwareHunterTeam على برنامج فدية جديد باسم "WannaFriendMe" ينتحل شخصية Ryuk Ransomware سيئ السمعة. ومع ذلك ، في الواقع ، هو أحد أنواع برامج الفدية Chaos Ransomware. في يونيو 2021، بدأ أحد الفاعلين في بيع مُنشئ Chaos ransomware الذي سمح للمجرمين المتمرسين بإنشاء عدوى برامج الفدية الخاصة بهم من خلال ملاحظات فدية مخصصة، وامتدادات ملفات مشفرة، وميزات أخرى. افتراضيًا، يتظاهر منشئ الثغرة بأنه Ryuk ، باستخدام الامتداد .ryuk للملفات المشفرة ، كما هو موضح أدناه. ما يميز برنامج WannaFriendMe ransomware الجديد هو أنه بدلاً من المطالبة بالعملة المشفرة كدفعة فدية، يتطلب الأمر من الضحايا شراء أداة فك تشفير من متجر Game Pass الخاص بـ Roblox باستخدام Robux ، كما يمكن قراءته في مذكرة الفدية أدناه:

عند زيارة عنوان URL لمتجر Roblox Game Pass ، يمكنك أن ترى أن "Ryuk Decrypter" يُباع بواسطة مستخدم يُدعى "iRazormind" مقابل 1499 Robux وتم تحديثه آخر مرة في الخامس من يونيو. تكمن المشكلة في متغيرات Chaos ransomware في أنها لا تقوم فقط بتشفير بياناتك بل تقوم أيضًا بتدميرها في كثير من الحالات. أثناء تشفير الجهاز، ستتم الكتابة فوق أي ملف يزيد حجمه عن 2 ميجابايت ببيانات عشوائية ولن يتم تشفيره. هذا يعني أنه حتى إذا قمت بشراء برنامج فك تشفير، فلا يمكن استرداد سوى الملفات التي يقل حجمها عن 2 ميغا بايت. في حين أنه من غير الواضح كيف يتم توزيع برنامج الفدية هذا أو ما إذا تم استخدامه في هجمات، فإن طبيعته المدمرة واستهدافه للاعبين الصغار قد يؤدي إلى أضرار كبيرة. |

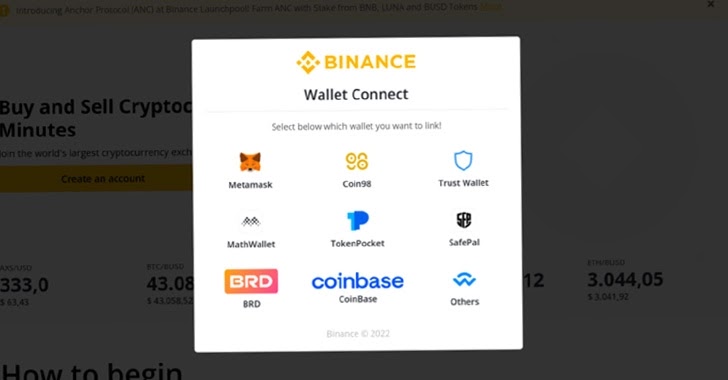

| اليك كيف ينتحل مجرمو الإنترنت صفة منصات التشفير الشهيرة Posted: 10 Jun 2022 03:12 AM PDT ينتحل مجرمو الإنترنت صفة منصات التشفير الشهيرة مثل Binance و Celo و Trust Wallet باستخدام رسائل بريد إلكتروني مخادعة وصفحات تسجيل دخول مزيفة في محاولة لسرقة تفاصيل تسجيل الدخول وتحويل الأموال الافتراضية بشكل خادع. وقالت Proofpoint في تقرير جديد: "نظرًا لأن العملات المشفرة والرموز غير القابلة للاستبدال (NFTs) أصبحت أكثر شيوعًا ، واحتلت العناوين الرئيسية لتقلبها ، فهناك احتمال أكبر لوقوع المزيد من الأفراد ضحية للاحتيال في محاولة لاستغلال الأشخاص في العملات الرقمية". تسببت الشعبية السريعة لـ Web3 في السنوات الأخيرة في حدوث تحول في مشهد التصيد الاحتيالي ، مما مهد الطريق لمجموعة متنوعة من الهندسة الاجتماعية وآليات الاستغلال التي تهدف إلى سرقة العملات المشفرة بطرق مختلفة تتراوح من جمع بيانات الاعتماد إلى استخدام البرمجيات الخبيثة لسرقة السلع. يتضمن ذلك رسائل البريد الإلكتروني العشوائية التي تحتوي على روابط لعناوين URL خادعة تقوم بتنزيل برامج ضارة وتعيد توجيه المستخدمين إلى صفحة مقصودة لجمع بيانات الاعتماد أو حتى إصدارات مزيفة شبيهة بمنصات تداول NFT مثل OpenSea. تحث حملات أخرى الضحايا المحتملين على إدخال عباراتهم الأولية. في هجوم التصيد الاحتيالي الذي اكتشفته شركة أمان المؤسسة في فبراير 2022، لوحظ إغراء يحمل عنوان Trust Wallet يدفع مستلمي البريد الإلكتروني ، وتحديداً طلاب الجامعات ، للتحقق من محافظهم عن طريق إدخال عبارات الاسترداد. مزيد من الحوافز لمخطط الجرائم الإلكترونية هي التصيد كخدمة (PHaaS) مشغلي مثل BulletProofLink الذين يقدمون قوالب التصيد ، وخدمات البريد العشوائي ، وخدمات الاستضافة المضادة للرصاص bulletproof hosting services، وخدمات جمع بيانات الاعتماد، من بين أمور أخرى. تم تصميم المجموعات، التي يتم تحديثها وتوسيعها باستمرار ، لتقليد العلامات التجارية المختلفة مثل blockchain [.] com بالإضافة إلى NFT ومقدمي خدمات محافظ العملات المشفرة الآخرين. ومن الأمور البارزة أيضًا محاولات اختراق البريد الإلكتروني للأعمال (BEC) لتسهيل النقل الاحتيالي للعملات الرقمية من خلال الرسائل التي تطلب عملة مشفرة تحت ستار مدفوعات البائعين وطلبات التبرع لدعم جهود الحرب في أوكرانيا. |

| ميكروسوفت تضيف أخيرًا علامات تبويب إلى File Explorer Posted: 10 Jun 2022 02:18 AM PDT بينما أنهت Microsoft مؤخرًا الإعلان في File Explorer، ستضيف الشركة الآن ميزات أخرى ، بما في ذلك علامات التبويب. كشفت Microsoft لأول مرة عن إعادة تصميم File Explorer في حدث " Windows Powers the Future of Hybrid Work " في أبريل الماضي، بعد شهر من بدء اختبار الميزة كميزة مطورة مخفية لـ Microsoft Windows 11 في مارس . أعلنت الشركة أخيرًا عن إصدار Windows 11 Insider جديد 25136 والذي، بالإضافة إلى إصلاحات الأخطاء المعتادة، يجلب علامات تبويب File Explorer وتحديثات ميزات Widgets. الميزة الرئيسية للتحديث هي بالطبع إدخال علامات التبويب في مستكشف الملفات. تعمل هذه الإضافة على تسهيل العمل على مجلدات متعددة في نفس الوقت. يأتي التطبيق أيضًا مع تخطيط جديد للجزء الأيسر لمساعدتك في التنقل إلى المجلدات المثبتة والمستخدمة بشكل متكرر. ميزة رئيسية أخرى تم اختبارها في هذا الإصدار هي إضافة المزيد من المحتوى الديناميكي إلى أدوات شريط مهام Windows. أضافت Microsoft للتو تحديثات مباشرة إلى عنصر واجهة المستخدم Weather في نظام التشغيل Windows 11، لكنها تجرب بالفعل التحديث التلقائي للرياضات والأدوات المالية، بالإضافة إلى إشعارات الأخبار. في الوقت الحالي، حتى إذا كنت أحد مستخدمي Windows Insider وتم إعداد جهاز الكمبيوتر الخاص بك لتلقي إصدارات من Dev Channel ، فقد لا ترى الاختبار على الفور. كما أشار Brandon LeBlanc، مدير برنامج مايكروسوفت، لا يزال يتم طرح الميزات. على وجه الخصوص، تريد الشركة انتظار التعليقات قبل طرحها على مختبرين آخرين . لسوء الحظ ، لن تكون متاحة في تحديث 22H2 لهذا العام ، والذي بدأت Microsoft مؤخرًا في طرحه على قناة Insider. |

| تقرير: Meta تعمل على تقليص خططها لنظارات الواقع المعزز Posted: 10 Jun 2022 02:01 AM PDT تعمل Meta على تقليص خططها الخاصة بنظارات الواقع المعزز (AR) وتحويل جهاز العرض الذكي Portal الخاص بها بعيدًا عن السوق الاستهلاكية، وفقًا لتقرير جديد من The Information. يشير التقرير إلى أن الشركة كانت قد خططت في الأصل لإطلاق النسخة الأولى من نظارات الواقع المعزز الخاصة بها، والتي تحمل الاسم الرمزي Project Nazare، في عام 2024. ومع ذلك، تم إخطار الموظفين بأن Meta لم تعد تخطط لإطلاق نظارات الواقع المعزز تجاريًا بسبب الجهود المبذولة لقطع مرة أخرى على استثمارات ضخمة في Reality Labs وقسم AR / VR. أخبر شخص مطلع على الأمر The Information أن الشركة تخطط بدلاً من ذلك لاستخدام الإصدار الأول من نظارات AR كمنتج توضيحي ، بدلاً من المنتج التجاري. تخطط Meta الآن لإعطاء الأولوية لإخراج الإصدار الثاني من نظارات AR ، التي تحمل الاسم الرمزي Artemis. تأتي هذه التغييرات في الوقت الذي تتعامل فيه Meta مع تباطؤ نمو الإيرادات، مما دفع الشركة إلى تجميد التوظيف في بعض الأقسام. بالنسبة إلى البوابة، يقال إن Meta تركز على إعادة وضع المنتج كجهاز عمل بدلاً من جهاز استهلاكي. وفقًا للتقرير، لن تقوم الشركة بعد الآن بإصدار أجهزة البوابة "الموجهة للمستهلكين". واجهت البوابة طريقًا وعرًا منذ إطلاقها في عام 2018 ، حيث لم تكتسب أبدًا قدرًا ملحوظًا من الجر في سوق الشاشات الذكية. يتوافق قرار Meta لتسويق البوابة كمنتج أعمال مع جهودها الأخيرة للترويج للجهاز كأداة للعمل المختلط، حيث يتوافق أحدث جهازي Portal مع فرق Zoom و Microsoft. |

| مع Shopping Corner متصفح Opera يجعل التسوق عبر الإنترنت أسهل Posted: 10 Jun 2022 01:44 AM PDT تلقى أحد أكثر المتصفحات شيوعًا ميزة سهلة الاستخدام. في الواقع، أصبح لدى Opera الآن مركزه الخاص المخصص لعمليات الشراء عبر الإنترنت. تمكنا هذا الأسبوع من اكتشاف محتويات تحديث Opera 88 الجديد . يتضمن على وجه الخصوص التمرير الأفقي لعلامات التبويب بالإضافة إلى التحسينات الأخرى الأكثر طفيفة. ومع ذلك ، فقد انتهز المتصفح الفرصة أيضًا للترحيب بقسم جديد يهدف إلى تسهيل شراء منتج على الإنترنت. يقدم هذا القسم بعنوان ركن التسوق، العديد من الأدوات بهدف تبسيط تجربة المستخدم. وراء الاسم، يخفي Shopping Corner ما تسميه Opera محورًا مركزيًا يستخدم لإجراء عمليات شراء عبر الإنترنت دون الحاجة إلى التجول بين المواقع المختلفة. لذلك ظهر رمز في الشريط الجانبي للمتصفح. يتم استخدامه للوصول إلى هذا القسم الذي يتم فيه تمييز أفضل الصفقات في الوقت الحالي. تتم مقارنة الأسعار تلقائيًا وتظهر جميع الكوبونات أو الاتجاهات أو حتى العروض الأفضل المتاحة هناك بشكل واضح. من خلال كتابة اسم المنتج في شريط البحث ، سيعرض Opera مباشرة الأسعار الأكثر فائدة. كما تمت إضافة قسم مخصص للأخبار والمشتريات الشائعة. باختصار ، يجب أن يُنظر إلى ركن التسوق على أنه مكان مركزي مخصص لمستخدمي الإنترنت المسرفين. حتى الآن، تم طرح الميزة فقط في ألمانيا وبولندا والولايات المتحدة والمملكة المتحدة. |

| You are subscribed to email updates from موضوع جديد لك. To stop receiving these emails, you may unsubscribe now. | Email delivery powered by Google |

| Google, 1600 Amphitheatre Parkway, Mountain View, CA 94043, United States | |

.webp)

.webp)

.webp)

ليست هناك تعليقات:

إرسال تعليق