مدونة المحترف |  |

- كيفية الحصول على Crypto Tips على تويتر.

- غوتشي تعتمد الدفع بالعملات المشفرة في العديد من المتاجر

- الولايات المتحدة تقدم 15 مليون دولار مكافأة للحصول على معلومات حول مجموعة Conti Ransomware

- أفضل 3 مواقع تعلم البرمجة للمبتدئين

- موعد إطلاق Motorola Edge 30 وهذه صفاته

- Microsoft تعمل على مفتاح HDMI لبث ألعاب Xbox Game Pass

- Facebook: ماذا تفعل عندما يتم اختراق حسابك وكيف تحمي نفسك من المتسللين؟

- iOS 16: تاريخ الإصدار، أجهزة iPhone المتوافقة

- FiftySounds: موقع تنزيل موسيقى بدون حقوق ملكية

- Amazonيحظر آلاف الحسابات بعد أن شارك أحد المؤثرين بطاقة الائتمان الخاصة به

- باحثون يحذرون من انتشار البرمجيات الخبيثة لـ 'Raspberry Robin' عبر محركات الأقراص الخارجية

- أداة مجانية مدعومة بالذكاء الإصطناعي للحصول على اهتمامات مخفية لاعلانات فايسبوك و تقليل المنافسة

- تعرف على هذه الخدمة لربط عدة مقاطع فيديو بجودة البث المباشر في السحابة | ستحتاجها لهذا السبب!

- آبل وجوجل ومايكروسوفت ستقوم بتسجيل الدخول بدون كلمة مرور "من طرف إلى طرف"

- قم بإزالة البرامج الضارة بسرعة باستخدام برنامج مكافحة البرامج الضارة من Malwarebytes

- خبراء يكشفون عن هجمات تجسس جديدة قام بها قراصنة صينيون من طراز "Mustang Panda"

- مايكروسوفت تحذر المستخدمين وتدعوهم إلى إلغاء تثبيت تحديث Windows 11 الذي يؤدي إلى قتل التطبيقات

- Google Docs: خطأ غريب يتسبب في تعطل التطبيق عند كتابة سلسلة محددة من الكلمات

- خطوة جديدة من جوجل تكشف عن خططها لسماعات الرأس الخاصة بالواقع الافتراضي

- Fortnite يعود إلى iPhone و iPad مع Xbox Cloud Gaming

- موعد توفر ردود الفعل على رسائل واتساب لجميع المستخدمين

- تسريبات جديدة بخصوص Samsung Galaxy Watch 5 'Pro'

- Shopify تستحوذ على Deliverr مقابل 2.1 مليار دولار

- Google تعلن عن دعم المصادقة بدون كلمة مرور في android وchrome

- سعر البيتكوين يقترب من 40 ألف دولار مرة أخرى

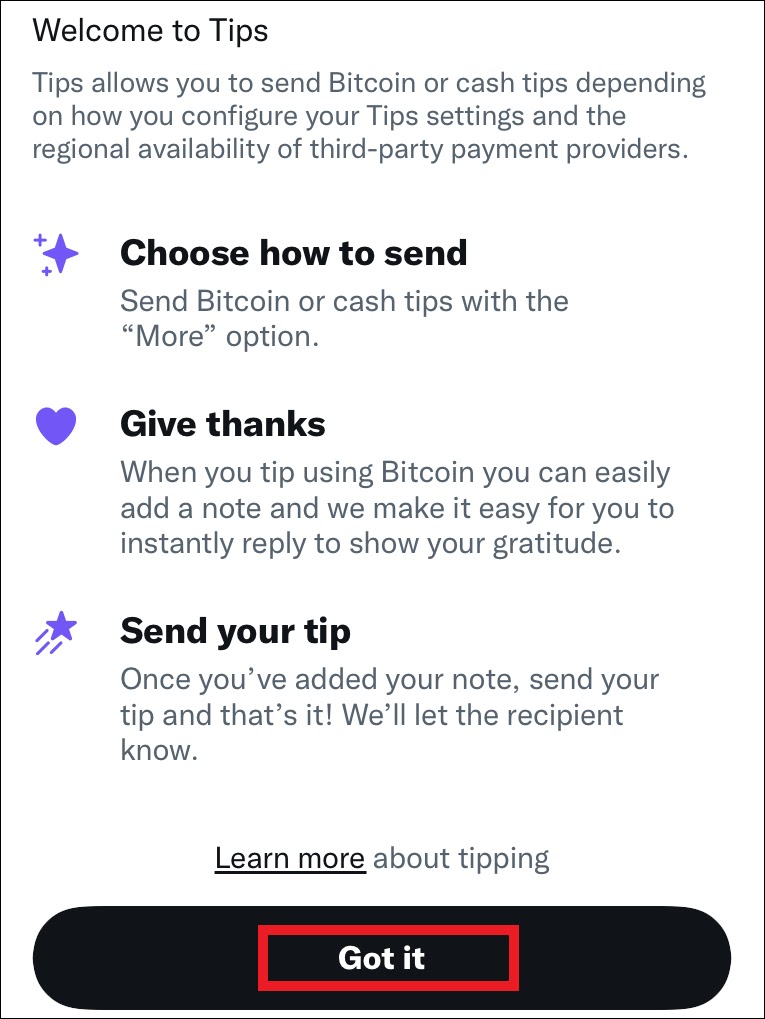

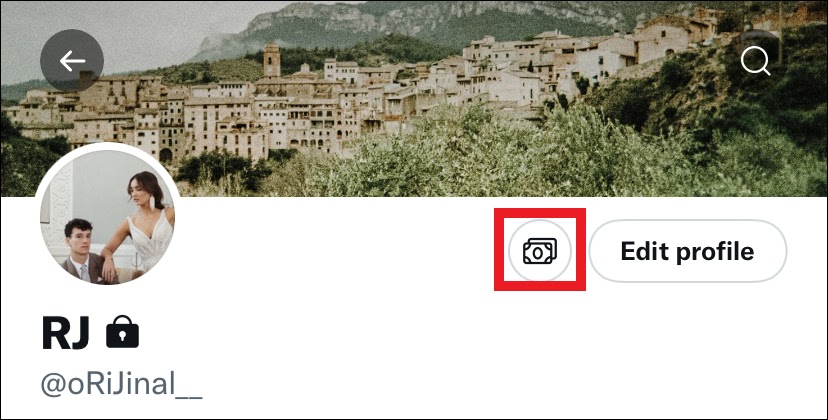

| كيفية الحصول على Crypto Tips على تويتر. Posted: 07 May 2022 10:44 AM PDT أصبح Twitter أحد منصات الوسائط الاجتماعية الأساسية لعشاق الـ Crypto. بالإضافة إلى كونه موطنًا للمناقشة والتعليق على جميع الأشياء المشفرة، يتيح Twitter الآن للمستخدمين تلقي المدفوعات وإرسالها على شكل Bitcoin و Ethereum . بمجرد تمكين هذه الوظيفة، يصبح إرسال أو تلقي التشفير أمرًا سهلاً مثل البحث عن ملف تعريف المستخدم. للبدء، افتح Twitter واضغط على صورة ملفك الشخصي في الزاوية اليسرى العليا. سيتم فتح جزء جانبي. انقر على "الملف الشخصي". في الصفحة التالية التي تفتح ، انتقل إلى أسفل وحدد "نصائح". بمجرد التمكين، ستظهر صفحة جديدة تشرح ماهية ميزة التلميحات. اضغط على "أوافق" في الجزء السفلي عند الانتهاء. سيتم نقلك الآن إلى صفحة تسمح لك بتمكين نوع الدفع الخاص بك. كما ترى ، يمكن أن يكون هذا باستخدام تطبيق محفظة Bitcoin Lightning Strike ، أو عنوان محفظة Bitcoin العام ، أو عنوان Ethereum. هناك خيارات دفع أخرى ، لكن الخيارات المدرجة سابقًا ستكون أفضل خياراتك لمعاملات التشفير. لاستخدام Strike ، يجب أن يكون لديك محفظة Strike. إذا كان لديك محفظة تشفير أخرى ، فيمكنك استخدام خيارات "عنوان Bitcoin" أو "عنوان Ethereum". بناءً على التحديد الذي اخترته، ستختلف الخطوات التالية قليلاً. إذا اخترت Strike ، فستحتاج إلى فتح تطبيق Strike والعثور على اسم المستخدم الخاص بك. يمكنك العثور على هذا بالانتقال إلى ملف التعريف الخاص بك داخل تطبيق Strike. بمجرد الحصول عليه، عد إلى تطبيق Twitter الخاص بك وأدخل اسم المستخدم الخاص بك. اضغط على "حفظ" في الزاوية اليمنى العليا. إذا اخترت خيار "عنوان Bitcoin" أو "عنوان Ethereum" ، فستحتاج إلى فتح المحفظة التي تفضلها من هاتفك. بمجرد فتح محفظتك، ستحتاج إلى العثور على خيار "استلام". ابحث عن عنوان محفظتك لـ Bitcoin أو Ethereum وانسخ العنوان. قد يكون الوصول إلى عنوان محفظتك مختلفًا قليلاً اعتمادًا على المحفظة. بمجرد نسخ عنوان محفظتك، ارجع إلى Twitter للصق عنوان محفظتك. بمجرد لصق عنوان Bitcoin أو Ethereum الخاص بك ، اضغط على "حفظ". الآن بعد أن تم إعدادك بالكامل، يجب أن ترى الشاشة التالية منبثقة. اقرأ واضغط على "Go it". تهانينا ، الآن يمكنك إرسال واستلام Bitcoin أو ETH. يجب أن تشاهد الآن رمز دولار صغير على صفحة ملفك الشخصي. إذا رأيت هذا في ملف تعريف شخص آخر، فهذا يعني أنه قد قام بتمكين نفس الميزة. |

| غوتشي تعتمد الدفع بالعملات المشفرة في العديد من المتاجر Posted: 07 May 2022 09:53 AM PDT أعلنت العلامة التجارية الفاخرة غوتشي أن عملاءها يمكنهم الدفع مقابل منتجاتهم بالعملات الرقمية، بما في ذلك Bitcoin أو Ethereum أو Dogecoin. تعد متاجر Gucci في لوس أنجلوس وميامي ولاس فيغاس ونيويورك من بين الأماكن التي سيتم فيها قبول العملات الرقمية . سيتلقى العملاء الذين يختارون الدفع بالعملات المشفرة رابطًا عبر البريد الإلكتروني، يحتوي على رمز الاستجابة السريعة الذي سيسمح لهم بعد ذلك بالدفع باستخدام محافظهم الخاصة. هذا، وسيتم قبول عشر عملات: Bitcoin و Bitcoin Cash و Ethereum و Wrapped Bitcoin و Litecoin و Shiba Inu و Dogecoin مدرجة في القائمة. قال ماركو بيززاري، الرئيس والمدير التنفيذي لشركة Gucci، لـ Vogue Business : " تتطلع Gucci دائمًا إلى تبني التقنيات الجديدة عندما يكون بإمكانها توفير تجربة محسّنة لعملائها ". ويضيف: " يعد دمج العملات المشفرة في نظام الدفع تطورًا طبيعيًا للعملاء الذين يريدون هذا الخيار". |

| الولايات المتحدة تقدم 15 مليون دولار مكافأة للحصول على معلومات حول مجموعة Conti Ransomware Posted: 07 May 2022 08:58 AM PDT قال المتحدث باسم وزارة الخارجية الأمريكية نيد برايس إن الولايات المتحدة عرضت يوم الجمعة مكافأة تصل إلى 15 مليون دولار للحصول على معلومات حول مجموعة برامج الفدية Conti Ransomware، والتي تم اعتبارها المسؤوولة على هجمات الابتزاز الإلكتروني في جميع أنحاء العالم. وقال برايس في بيان إن مكتب التحقيقات الفيدرالي يقدر أن أكثر من 1000 ضحية من مجموعة Conti Ransomware قد دفعوا ما يزيد عن 150 مليون دولار في مدفوعات برامج الفدية . تتكون المكافأة من 10 ملايين دولار لتحديد هوية قادة المجموعة أو تحديد موقعهم، و 5 ملايين دولار للمعلومات التي تؤدي إلى اعتقال أي شخص يتآمر مع Conti Ransomware. في العام الماضي ، قال مكتب التحقيقات الفدرالي إن Conti Ransomware كانت مسؤولة عن ضرب 16 شبكة طبية وشبكات استجابة أولية في الولايات المتحدة. |

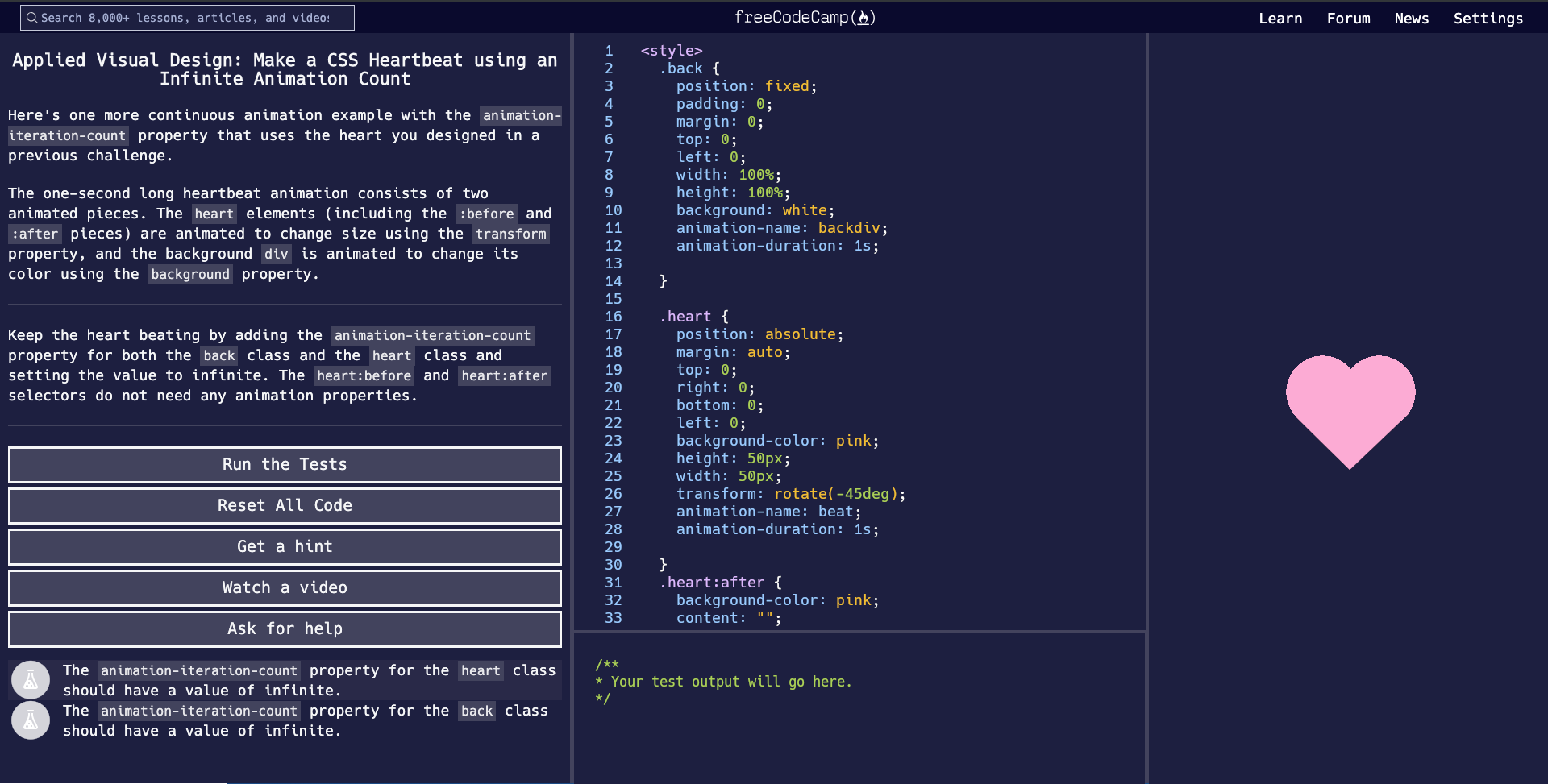

| أفضل 3 مواقع تعلم البرمجة للمبتدئين Posted: 07 May 2022 07:36 AM PDT أصبحت البرمجة واحدة من أهم التخصصات العلمية المطلوبة بشكل عام من قبل العديد من الشركات والمؤسسات العالمية. لهذا أصبح تعلم البرمجة مهما في وقتنا الراهن. وفي المقابل توجد العديد من مواقع تعليم البرمجة للمبتدئين والتي تسمح لك في الانخراط بها دون أن تدفع أي مقابل مادي. ايضاً لن تحتاج الى الذهاب الى أي مكان فقط من غرفتك يمكنك البدء والتعلم بشكل جدي. دعونا نتوجه الان الى قائمة أفضل 3 مواقع تعلم البرمجة للمبتدئين مجاناًً. HackerRankHackerRank هو موقع تعلم البرمجة للمبتدئين، حيث يوفر لك مجموعة متنوعة من الموارد التعليمية للمبتدئين، بما في ذلك بعض الدورات التدريبية السريعة، والتحديات الممتعة لمدة 30 يومًا لاكتساب المزيد من الخبرة في لغات البرمجة. كما يوفر لك الموقع العديد من لغات البرمجة لتعلمها. FreeCodeCampFree Code Camp هي منظمة غير ربحية تقدم لك محتوى تعليمي رائع من خلال مجموعة من الموارد المفيدة للمبرمجين والمطورين. عند تسجيل الدخول في الموقع يمكنك اختيار التخصص الذي تريد أن تتعلمه وبجانب كل تخصص عدد الساعات التي تحتاجها لتعلمه. الموقع رائع وتخرج منه الاف الاشخاص وحصلوا على وظائف في شركات كبرى مثل جوجل ومايكروسوفت وغيرهم. الجيد أنه بإمكانك الحصول على شهادة معتمدة بعد اجتيازك لكل الاختبارات المقررة. GeeksforGeeksGeek For Geeks هي منصة تعلم برمجة للمبتدئين تقدم محتوى تعليمي مجاني ومدفوع يهتم بتعليم العديد من لغات البرمجة والمواضيع الأخرى المتعلقة بهذا المجال. أيضاً يمكنك الوصول إلى العديد من المقالات المتخصصة في علوم الكمبيوتر والبرمجة بشكل عام. وذلك لكسب المعرفة والخبرة في هذا المجال المتجدد بشكل مستمر.

|

| موعد إطلاق Motorola Edge 30 وهذه صفاته Posted: 07 May 2022 05:33 AM PDT

أعلنت شركة Motorola أن جهاز Edge 30 الذي تم الكشف عنه الأسبوع الماضي سيظهر لأول مرة في الهند في 12 مايو وسيتم بيعه من خلال Flipkart و Reliance Digital ومتاجر التجزئة الرائدة في جميع أنحاء البلاد. يتم تشغيل Motorola Edge 30 بواسطة Snapdragon 778G + SoC، ويعمل بنظام Android 12، ويأتي في بـ 8 جيجابايت / 128 جيجابايت و 8 جيجابايت / 256 جيجابايت. لكن من غير الواضح ما إذا كان كلاهما سيُعرض في الهند أو ما إذا كان سيتم بيع أحدهما فقط في الدولة الآسيوية. تتميز Edge 30 بشاشة Full HD + OLED مقاس 6.5 بوصة و 10 Bit مع معدل تحديث 144 هرتز وشهادة HDR10 +. بالانتقال إلى الخلف، هناك كاميرا أساسية بدقة 50 ميجابكسل (مع OIS)، مصحوبة بوحدات عمق 50 ميجابكسل فائقة الاتساع و 2 ميجابكسل. الى ذلك، يحتوي Motorola Edge 30 على شريحة NFC مدمجة، ويدعم اتصال 5G، ويتميز بمكبرات صوت stereo. تم تصنيف الهاتف الذكي أيضًا على IP52 ويحتوي على بطارية تبلغ 4020 مللي أمبير في الساعة تستمد الطاقة من خلال منفذ USB-C حتى 33 واط. |

| Microsoft تعمل على مفتاح HDMI لبث ألعاب Xbox Game Pass Posted: 07 May 2022 04:02 AM PDT تعمل Microsoft على مفتاح HDMI على غرار Google Chromecast قادر على بث ألعاب Xbox Game Pass. وفقًا للتسريب ، اتصلت المجموعة بشركة Samsung لتطوير تطبيق لأجهزة التلفزيون الذكية الخاصة بالعلامة التجارية. سيجعل ذلك الحياة أسهل للأشخاص الذين يرغبون في اللعب على تلفزيونهم دون الاستثمار في Xbox. هذا، ووفقًا للمعلومات التي شاركها جيف جروب، الصحفي والمخبر في Venturebeat ، تعمل المجموعة الأمريكية حاليًا على تطوير "جهاز بث ألعاب فيديو Xbox". مع Xbox Series S و X . بمجرد توصيله بجهاز التلفزيون ، سيسهل الجهاز بث الألعاب على الشاشة من هاتفك أو جهاز الكمبيوتر عبر شبكة Wi-Fi. كما سيساعد مفتاح التطوير في Microsoft "على الوصول إلى خدمات الأفلام والتلفزيون بالإضافة إلى مكتبة للألعاب عبر Xbox Game Pass Ultimate" . |

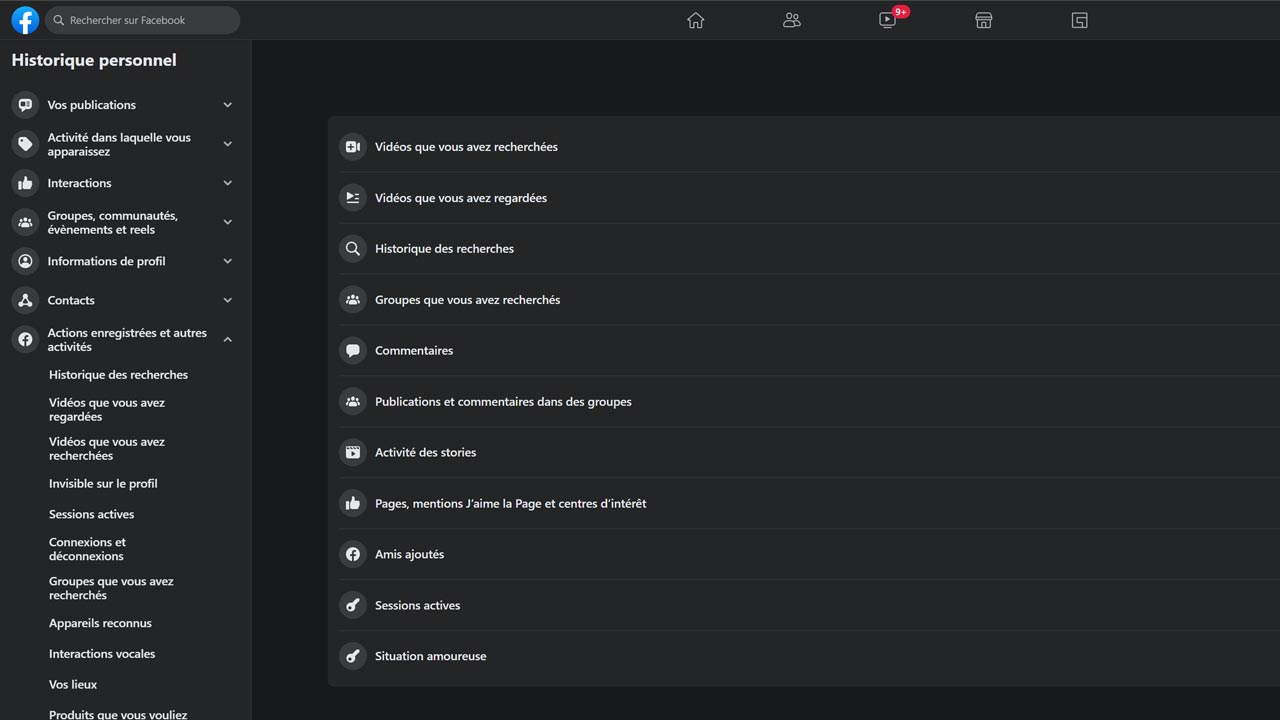

| Facebook: ماذا تفعل عندما يتم اختراق حسابك وكيف تحمي نفسك من المتسللين؟ Posted: 07 May 2022 03:32 AM PDT كيف تعرف ما إذا تم اختراق حسابك؟أسهل طريقة لمعرفة ما إذا كان حساب Facebook الخاص بك قد تم اختراقه هي إلقاء نظرة على سجل تسجيل الدخول الخاص بك . يسجل Facebook جميع الاتصالات بحسابك، مما يشير إلى موقع الاتصال والنظام الأساسي المستخدم وعنوان IP الخاص به. للعثور على هذه الواجهة، ما عليك سوى القيام بما يلي:

تحقق من القائمة للتأكد من أنك تعرف اتصالاتك الخاصة. إذا لم تتعرف على إحدى هذه النقاط ، فيمكنك النقر فوق النقاط الصغيرة الثلاث لتسجيل الخروج منه. بعد ذلك ، سيكون من الأفضل تغيير كلمة المرور الخاصة بك للتأكد من أن الشخص الذي كان قادرًا على استعادة بيانات اعتماد تسجيل الدخول الخاصة بك لا يمكنه إعادة الاتصال بحسابك لاحقًا. كيف تستعيد حساب FACEBOOK الذي تم اختراقه؟إذا كنت تعلم بالفعل أن حسابك قد تم اختراقه، ولكن لا يزال بإمكانك الوصول إلى حسابك: قم بتغيير كلمة المرور الخاصة بك على الفور. في حالة اختراق عنوان بريدك الإلكتروني، لا تنس تغييره أيضًا لمنع استخدام إجراء استعادة كلمة المرور ضدك. إذا لم يعد بإمكانك الوصول إلى حسابك ، فقد أنشأ Facebook صفحة خاصة لتتمكن من استعادتها. ستحتاج إلى استخدام كلمة مرورك القديمة (آخر كلمة مرور استخدمتها قبل أن يغيرها أحد المتطفلين) وإثبات هويتك لـ Facebook من خلال رمز تم تلقيه عبر البريد الإلكتروني أو الرسائل القصيرة. كيف تؤمن حسابك على FACEBOOK ؟أول شيء تفعله لحساب Facebook الخاص بك، ولكن أيضًا لجميع حساباتك على الإنترنت، هو تنشيط المصادقة الثنائية. حيث يطلب منك كلمة مرور بسيطة وعادية، ثم اضافة رمزًا ستتلقاه من نظام أساسي آخر. يساعد ذلك في ضمان أنك الوحيد الذي يمكنه تسجيل الدخول إلى حسابك. كما يتيح تطبيق Facebook تلقي تنبيهات لعمليات تسجيل الدخول غير المعروفة أو عمليات تسجيل الدخول الجديدة إلى حسابك. إنها أفضل طريقة لتكون استباقيًا في إيقاف محاولة القرصنة بسرعة، قبل أن يتمكن المهاجمون من فعل أي شيء على Facebook الخاص بك. |

| iOS 16: تاريخ الإصدار، أجهزة iPhone المتوافقة Posted: 07 May 2022 03:04 AM PDT سيعمل iOS 16 على تحسين الواجهة وبيئة العمل لأجهزة iPhone، ولكنه يضيف أيضًا ميزات جديدة، يرتبط العديد منها ارتباطًا مباشرًا بمنتجات وخدمات أخرى في نظام Apple البيئي، مما يؤكد أن iPhone هو الرابط الذي يوحد جميع تجارب العلامة التجارية لشركة Apple أكثر من أي وقت مضى. تاريخ الإصدار:من المتوقع أنه سيتم تقديم iOS 16 رسميًا خلال مؤتمر المطورين العالمي (WWDC) 2022، والذي سيعقد في الفترة من 6 إلى 10 يونيو ما هي أجهزة IPHONE المتوافقة مع IOS 16؟بينما تمكنت جميع أجهزة iPhone التي تدعم iOS14 من التحديث إلى iOS 15، لن تتمكن بعض الطرز القديمة من الاستفادة من التحديث هذا العام. وفقًا للمعلومات الأولية ، فإن iPhone 6s و iPhone 6s Plus والجيل الأول من iPhone SE محرومون من iOS 16. فيما يلي قائمة بأجهزة iPhone التي ستتمكن من تثبيت التحديث : آيفون 14 آيفون 14 ماكس آيفون 14 برو آيفون 14 برو ماكس آيفون 13 ميني آيفون 13 آيفون 13 برو آيفون 13 برو ماكس آيفون 12 آيفون 12 ميني آيفون 12 برو آيفون 12 برو ماكس iPhone SE (2020) آيفون 11 آيفون 11 برو آيفون 11 برو ماكس آيفون XS ماكس آيفون XS هاتف iPhone XR iPhone X آيفون 8 بلس آيفون 8 آيفون 7 بلس آيفون 7 |

| FiftySounds: موقع تنزيل موسيقى بدون حقوق ملكية Posted: 06 May 2022 09:28 AM PDT منذ إنشائها في عام 2020، أصبحت FiftySounds مصدرًا للانتقال إلى الموسيقى الخالية من حقوق الملكية . يقدم الموقع مجموعة متنوعة من الأغاني التي يمكنك تنزيلها مجانًا وبدون أي قيود. تتوسع مكتبة FiftySounds باستمرار، مع إضافة عناوين جديدة بانتظام. لذلك يمكنك دائمًا الوصول إلى الموسيقى عالية الجودة التي يمكنك استخدامها دون الحاجة إلى القلق بشأن قيود حقوق النشر. بالإضافة إلى ذلك، يسهل الموقع العثور على المسار المثالي لاحتياجاتك. يتم تصنيف جميع المؤثرات الموسيقية والصوتية ، لذلك من السهل العثور على الموسيقي التي تبحث عنها دون قضاء ساعات في تصفح الخيارات المختلفة. من مزايا FiftySounds سهولة استخدامه. حيث يمكنك معاينة كل مقطع قبل تنزيله للتأكد منه. إلى جانب ذلك، فإن الملفات قابلة للتنزيل بتنسيق MP3 بسرعة 320 كيلو بت في الثانية. باختصار، إنه النظام الأساسي المثالي لجميع محرري الفيديو أو مستخدمي YouTube أو المعلنين أو اللاعبين الذين يحتاجون إلى موسيقى بدون حقوق ملكية لمشروعهم. |

| Amazonيحظر آلاف الحسابات بعد أن شارك أحد المؤثرين بطاقة الائتمان الخاصة به Posted: 06 May 2022 09:02 AM PDT بمناسبة العيد، شارك المؤثر Nasdas أرقام بطاقته المصرفية على ملفه الشخصي على Snapchat. في البداية، كانت العملية تهدف ببساطة إلى السماح لعدد قليل من المشتركين بشراء هدايا للاحتفال بالعيد. لكن الأمور سرعان ما خرجت عن السيطرة عندما قامت أمازون والأسواق الأخرى بحظر حسابات المستخدمين بشكل جماعي. في 2 ماي، احتفل مسلمو فرنسا بالعيد. وبالمناسبة، أراد Nasdas، وهو مؤثر مشهور جدًا على Snapchat، تقديم هدية صغيرة لمشتركيه. حيث قام بإشهار بطاقته المصرفية، وشجع مشتركيه على استخدامها لإجراء عمليات شراء على الإنترنت. بالطبع، الرصيد محدد لأنهم جميعًا لديهم 16000 يورو للمشاركة. بالطبع ، سرعان ما خرجت العملية عن السيطرة. في غضون دقائق قليلة، وصل الفيديو إلى مليون مشاهدة وتضاعفت محاولات الشراء على مواقع البيع عبر الإنترنت. الى ذلك، اكتشف العديد منهم، بما في ذلك أمازون، أن حسابات مختلفة كانت تحاول استخدام نفس البطاقة، وبالتالي اعتبرتها عملية احتيال. النتيجة: تم حظر آلاف الحسابات في وقت واحد. |

| باحثون يحذرون من انتشار البرمجيات الخبيثة لـ 'Raspberry Robin' عبر محركات الأقراص الخارجية Posted: 06 May 2022 07:16 AM PDT اكتشف باحثو الأمن السيبراني برنامجًا ضارًا جديدًا لنظام التشغيل Windows بقدرات تشبه worm-like ويتم نشره عن طريق أجهزة USB قابلة للإزالة. أشار باحثو Red Canary، الذين نسبوا البرامج الضارة إلى مجموعة تسمى Raspberry Robin، إلى أن worm-like "تعزز Windows Installer للوصول إلى المجالات المرتبطة بـ QNAP وتنزيل ملف DLL ضار." تبدأ سلاسل الهجوم المتعلقة بـ Raspberry Robin بتوصيل محرك USB مصاب بجهاز يعمل بنظام Windows. يوجد داخل الجهاز حمولة الـ worm-like، والتي تظهر كملف اختصار .LNK إلى مجلد شرعي. ثم يقوم الفيروس المتنقل بإنشاء عملية جديدة باستخدام cmd.exe لقراءة وتنفيذ ملف ضار مخزن على محرك الأقراص الخارجي. يتبع ذلك تشغيل explorer.exe و msiexec.exe، حيث يتم استخدام الأخير لاتصالات الشبكة الخارجية ولتنزيل ملف مكتبة DLL وتثبيته. يتم تحميل DLL الضار وتنفيذه لاحقًا باستخدام سلسلة من أدوات Windows المساعدة مثل fodhelper.exe و rundll32.exe إلى rundll32.exe و odbcconf.exe ، متجاوزًا التحكم في حساب المستخدم (UAC) بشكل فعال. من الشائع أيضًا عبر اكتشافات Raspberry Robin وجود جهة اتصال C2 صادرة تتضمن عمليات regsvr32.exe و rundll32.exe و dllhost.exe إلى عناوين IP المرتبطة بعُقد Tor. ومع ذلك، تظل أهداف المشغلين دون إجابة في هذه المرحلة. من غير الواضح أيضًا كيف وأين يتم إصابة محركات الأقراص الخارجية ، على الرغم من الاشتباه في أنها تم تنفيذها دون اتصال بالإنترنت. |

| أداة مجانية مدعومة بالذكاء الإصطناعي للحصول على اهتمامات مخفية لاعلانات فايسبوك و تقليل المنافسة Posted: 06 May 2022 06:55 AM PDT يعد Facebook Ads أفضل منصة تسويقية، تحظى بقاعدة مستخدمين كبيرة، مما يجعلها مثالية لاستهداف العملاء المحتملين. مع أكثر من 2 مليار مستخدم نشط، توفر Facebook Ads للشركات طريقة لا مثيل لها للوصول إلى الأسواق المستهدفة. يمكن للمعلنين توجيه إعلاناتهم إلى خصائص ديموغرافية واهتمامات وحتى سلوكيات معينة. بالإضافة إلى ذلك، تقدم Facebook Ads خيارات استهداف معقدة مثل Custom Audience و Lookalike Audiences تساعد الشركات في العثور على عملاء جدد مشابهين لعملائها الحاليين. بفضل ميزات التقارير المتقدمة لإعلانات Facebook، يمكن للشركات تتبع مدى جودة أداء إعلاناتها وإجراء التعديلات اللازمة من أجل تحسين النتائج. من بين العناصر التي يمكن بها استهذاف. لمساعدتك على تحقيق نتائج أفضل و تقليل حجم المنافسة، اليوم سنشارك معك أداة مدعومة بالذكاء الإصطناعي لاستهداف اهتمامات الفايسبوك المخفية بنقرة واحدة. Expplore هي أداة عملية ستحتاجها إذا كنت تستعمل إعلانات Facebook للترويج لخدماتك. الموقع سيساعدك في استهداف اهتمامات إعلانات المخفية بطريقة مدعومة بالذكاء الاصطناعي AI والتي لا يعلم عنها المنافسون في مجال عملك. الموقع سهل الاستخدام. كل ما عليك فعله هو إدخال المصطلح ذات الصلة بمجال عملك في الشريط الذي يظهر في واجهة الموقع، و النقر على خيار Search. بعدها الموقع سيعرض لك قائمة بالاهتمامات التي جمعها منFacebook، وعلى الأرجح أنها غير معلومة بالنسبة المنافسين. الكاتب: سليمان المودن |

| تعرف على هذه الخدمة لربط عدة مقاطع فيديو بجودة البث المباشر في السحابة | ستحتاجها لهذا السبب! Posted: 06 May 2022 06:48 AM PDT أصبحت مقاطع الفيديو شائعة بشكل متزايد عبر الإنترنت حيث يتحول الناس عن المحتوى التقليدي المستند إلى النص و الصور إلى محتوى الوسائط المتعددة، باعتبارها أكثر جاذبية من جميع وسائل التواصل المرئية الأخرى. في العديد من الحالات، قد تحتاج إلى مشاهدة حدث ما حسب مختلف العروض المقدمة للاستمتاع به بأفضل طريقة ممكنة. أي ربط العديد من مقاطع الفيديو ذات الجودة المباشرة لأي حدث في مكان واحد لاختيار العرض الأنسب لك. من خلال StreamVoodoo، يمكنك ربط مقاطع الفيديو من جميع أنحاء العالم والاستمتاع بها مباشرة من شاشة جهازك دون الحاجة إلى مغادرة متصفحك. StreamVoodoo هو موقع جديد يتيح ربط العديد من مقاطع الفيديو ذات الجودة الفورية في السحابة، بحيث يمكنك مشاهدتها جميعها مرة واحدة. تم تصميم StreamVoodoo خصيصًا لصانعي المحتوى والفرق الإبداعية لمشاركة أعمالهم المختلفة، من خلال توصيل العديد من مقاطع الفيديو المباشرة عالية الدقة مباشرة من نافذة المتصفح في نافذة واحدة. يوفر StreamVoodoo مجموعة من الوظائف الرائعة مثل إنشاء Studio لدعوة الآخرين ونشر الفيديو الخاص بك على الإنترنت. وأيضا اختيار إعدادات الجودة الملائمة لك قبل النشر. من خلال النقر فوق الزر "دعوة"، يمكنك الحصول على رابط لدعوة الآخرين للانضمام إلى الاستوديو الذي أنشأته دون الحاجة للتوفر على حساب، مع خاصية الدردشة النصية للأعضاء أيضا. الكاتب: سليمان المودن |

| آبل وجوجل ومايكروسوفت ستقوم بتسجيل الدخول بدون كلمة مرور "من طرف إلى طرف" Posted: 06 May 2022 06:35 AM PDT تعتبر عمليات تسجيل الدخول بدون كلمة مرور حقيقة عملية بالفعل ، لكنها في بعض الأحيان غير منطقية - وتعتقد ثلاث من أكبر شركات التكنولوجيا أن بإمكانها تقليل الاحتكاك. تتعاون آبل و جوجل و مايكروسوف لتوسيع نطاق الدعم لمعيار تسجيل الدخول بدون كلمة مرور من FIDO Alliance و World Wide Web Consortium وأشارت المصادر إلى أن المستخدم سيتمكن من استخدام مصادقة FIDO على هاتف أو جهاز لوحي لتسجيل الدخول إلى تطبيق أو موقع ويب على جهاز قريب ، بغض النظر عن النظام الأساسي. وبالمثل ، غالبًا ما يكون لديك وصول تلقائي إلى بيانات اعتماد FIDO الخاصة بك دون الحاجة إلى إضافة كل حساب على جهاز معين ، حتى على أجهزة جديدة تمامًا. والهدف بحسب المصادر هو السماح بتسجيل الدخول بدون كلمة مرور "من طرف إلى طرف" للتطبيقات والمواقع الإلكترونية ، وليس فقط في مراحل معينة. ستحتاج فقط إلى استخدام عمليات المسح البيومترية (مثل وجهك أو إصبعك) أو رقم التعريف الشخصي للجهاز لتسجيل الدخول في كل خطوة. نأمل أن تمنع هذه الجهود هجمات التصيد الاحتيالي الناجحة التي تخدعك لمشاركة كلمات المرور مع المتسللين والمحتالين. وتخطط كل من آبل و جوجل و مايكروسوفت لإتاحة ميزات كلمة المرور الصفرية المحسّنة على أنظمتها الأساسية طوال "العام المقبل". |

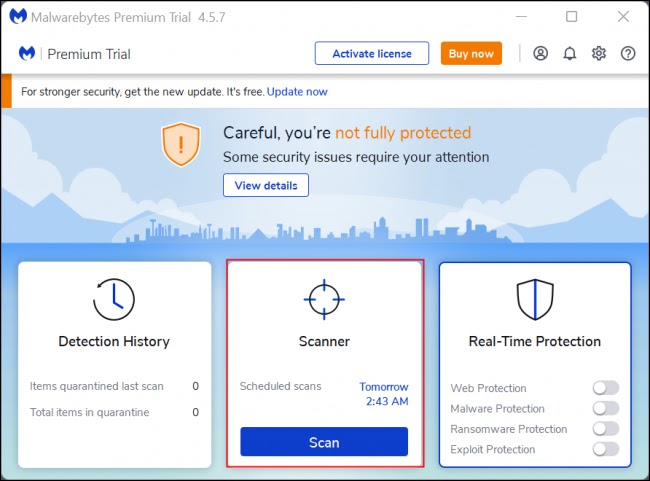

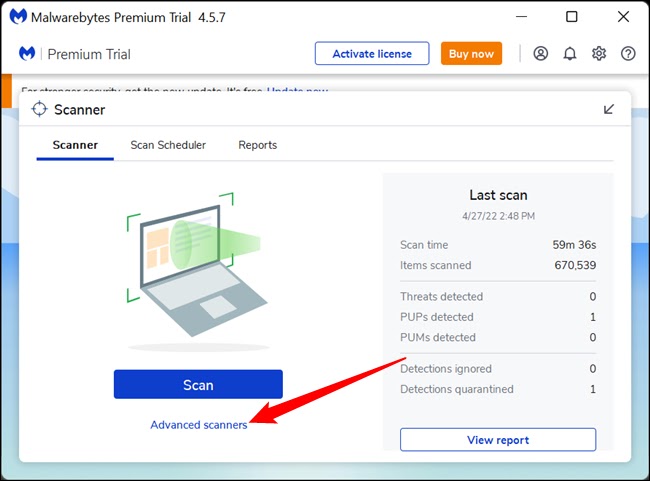

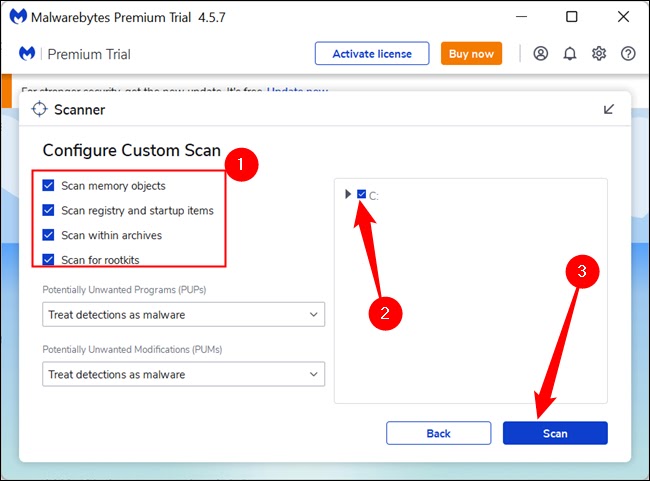

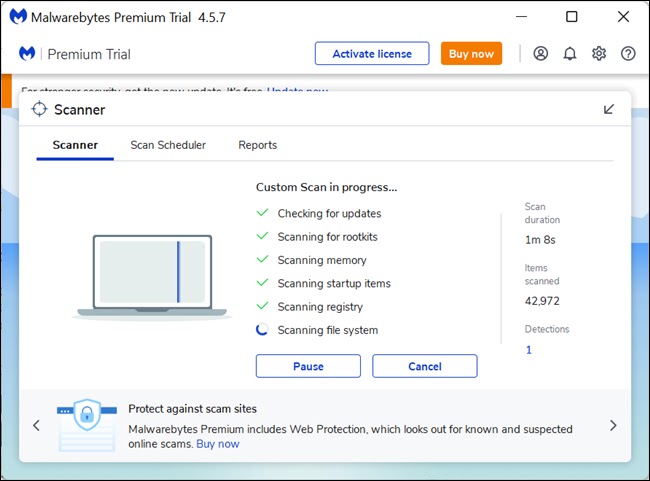

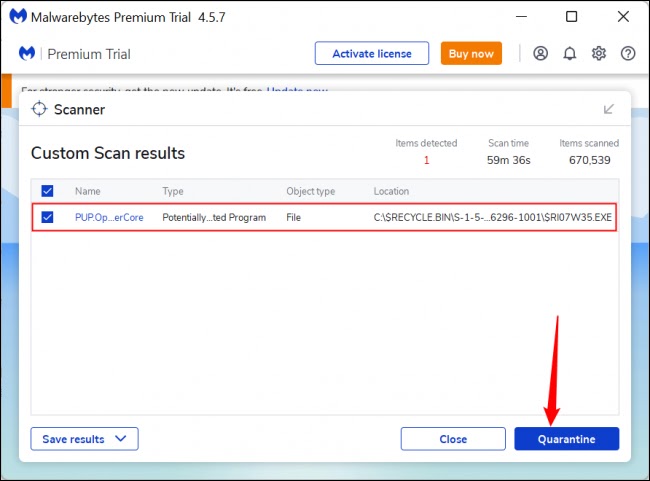

| قم بإزالة البرامج الضارة بسرعة باستخدام برنامج مكافحة البرامج الضارة من Malwarebytes Posted: 06 May 2022 05:51 AM PDT Malwarebytes هو أحد أفضل برامج مكافحة البرامج الضارة على الإطلاق. يحتوي على إصدارات مجانية ومدفوعة، ولكن حتى الإصدار المجاني يستحق التجربة. إليك كيفية استخدامه لإزالة البرامج الضارة من جهاز الكمبيوتر الخاص بك. قم بتنزيل Malwarebytes Anti-Malware من موقعه الرسمي على الإنترنت. قد تتمكن من العثور عليه على مواقع الويب الأخرى، ولكن يجب أن تكون دائمًا حذراً منها .. عند بدء تشغيل برنامج مكافحة البرامج الضارة من Malwarebytes لأول مرة، هذه هي النافذة التي ستراها. يحتوي برنامج مكافحة البرامج الضارة من Malwarebytes على واجهة مستخدم حديثة (UI) تجعله سهل الاستخدام ، حتى لو لم تكن على دراية بالبرنامج. إذا لم تتحقق من وجود تحديثات أثناء عملية التثبيت، فقد حان الوقت الآن للقيام بذلك. انقر فوق رمز الترس في الزاوية اليمنى العليا من النافذة. انقر فوق "التحقق من وجود تحديثات" للحصول على أحدث توقيعات قاعدة البيانات، وتأكد من تمكين مفتاح التحديثات التلقائية. بمجرد الانتهاء من تطبيق جميع التحديثات الأخيرة ، فقد حان الوقت لبدء المسح. يجب عليك إجراء فحص كامل للنظام. انقر فوق منطقة "مسح" للبدء. ملاحظة: عليك النقر فوق أي مكان آخر غير الزر الأزرق "Scan" الفعلي. بمجرد النقر فوق "مسح ضوئي" ، انقر فوق "ماسحات ضوئية متقدمة". انقر فوق "تكوين المسح الضوئي". حدد جميع خيارات الفحص، وحدد محركات الأقراص التي تريد مسحها ضوئيًا. أنت بالتأكيد تريد فحص محرك الأقراص C: الخاص بك، وإذا كان لديك محركات أخرى، فمن المحتمل أن تقوم بمسحها ضوئيًا أيضًا. ثم انقر فوق "مسح" . يؤخد بعين الاعتبار أن فحص النظام بالكامل سيستغرق وقتًا طويلاً، حتى مع وجود معالج رائع ومحركات أقراص صلبة سريعة . بمجرد النقر فوق "مسح ضوئي" ، سترى نافذة تشير إلى تقدم الفحص. يمكنك أن ترى بالضبط ما تفعله Malwarebytes ، وعدد الملفات التي فحصتها ، ومدة تشغيلها. بمجرد انتهاء برنامج مكافحة البرامج الضارة من Malwarebytes من فحص جهاز الكمبيوتر الخاص بك، سيعرض عدد العناصر التي تم مسحها ضوئيًا وعدد الملفات المصابة التي تم العثور عليها والوقت المنقضي. يمكنك تصدير نتائج الفحص إلى ملف نصي بالنقر فوق "حفظ النتائج". ستتيح لك نافذة نتائج الفحص أيضًا اختيار ما تفعله بكل البرامج الضارة أو البرامج غير المرغوب فيها (PUPs) التي كشف عنها الفحص. يجب عليك اتخاذ أي إجراءات توصي بها Malwarebytes إلا إذا كان لديك سبب وجيه للغاية لتجاهل التوصيات. حتى إذا وجدت العشرات أو المئات من الفيروسات أو PUPs ، فلن يستغرق الأمر سوى بضع ثوانٍ حتى يحتفظ بها Malwarebytes. |

| خبراء يكشفون عن هجمات تجسس جديدة قام بها قراصنة صينيون من طراز "Mustang Panda" Posted: 06 May 2022 06:46 AM PDT تعمل Mustang Panda، وهي جهة فاعلة في مجال التهديد تتخذ من الصين مقراً لها، على تحسين وإضافة أدوات لمهاجمة الشركات الموجودة في آسيا والاتحاد الأوروبي وروسيا والولايات المتحدة. منذ عام 2012، استهدفت المجموعة العديد من المنظمات التي تستخدم الهندسة الاجتماعية المستندة إلى البريد الإلكتروني للوصول إلى إسقاط PlugX. يعتمد المهاجم بشكل كبير على إرسال رسائل بريد الكترونية تصيدية لتحقيق الإصابة الأولية. غالبًا ما يتم الاعتماد على وثائق شرعية ذات مصلحة وطنية. تنشر نواقل العدوى هذه البرامج الضارة التي تتكون في الغالب من PlugX Remote Access trojan (RAT) مع أدوات توجيه مخصصة، و meterpreter، و Cobalt Strike ، والتي تعمل كآلية أخرى لتحقيق وصول طويل المدى إلى أهدافها. |

| مايكروسوفت تحذر المستخدمين وتدعوهم إلى إلغاء تثبيت تحديث Windows 11 الذي يؤدي إلى قتل التطبيقات Posted: 06 May 2022 03:54 AM PDT قال موقع Windows Latestإن مايكروسوفت قامت للتو بإصلاح مشكلات الوضع الآمن في نظام التشغيل Windows 11 ، ولكن يبدو أن نظام التشغيل واجه مشاكل أخرى مع آخر التحديثات التراكمية. KB5012643 ، وهو تحديث اختياري مع الكثير من الإصلاحات ، يقوم بتعطيل التطبيقات التي تستخدم مكونات معينة من إطار عمل .NET 3.5. إذا كنت تستخدم نظام تشغيل سطح المكتب من Microsoft لفترة طويلة ، فمن المحتمل أنك لاحظت .NET Framework. قد يظهر .NET Framework في Windows Update أو أثناء عملية تثبيت تطبيقات معينة. تعتمد العديد من التطبيقات على .NET Framework لتعمل بشكل صحيح لأنها تتضمن مجموعة من التعليمات البرمجية التي يمكن للمطورين الاتصال بها عند إنشاء تطبيقاتهم. ولسوء الحظ ، يبدو أن التحديث التراكمي كسر تكامل .NET Framework في نظام التشغيل وتعطل بعض التطبيقات الآن. يحدث هذا لأولئك الذين قاموا بتثبيت KB5012643 لنظام التشغيل Windows 11 ، الإصدار 21H2. في السابق ، واجه بعض المستخدمين مشكلات في الوضع الآمن والتثبيت بالإضافة إلى Blue Screen of Death عند تثبيت هذا التحديث الاختياري المحدد. كما تبرز منشورات مركز التعليقات ، هناك تقارير عبر الإنترنت توثق العديد من المشكلات في آخر تحديث لنظام التشغيل Windows 11 ، بما في ذلك الخطأ الذي يتسبب في تعطل بعض تطبيقات .NET 3.5 Framework. وبحسب الموقع فإنه لحسن الحظ ، لا يؤثر هذا الخلل على جميع التطبيقات المستندة إلى .NET 3.5 Framework. في تحديث جديد لمستند دعم نُشر في الأصل في 25 أبريل ، لاحظت Microsoft أن التطبيقات التي تستخدم مكونات معينة مثل Windows Communication Foundation (WCF) و Windows Workflow (WWF) قد تأثرت. وأوصت شركة مايكروسوفت المستخدمين المتضررين بضرورة إلغاء تثبيت التحديث. |

| Google Docs: خطأ غريب يتسبب في تعطل التطبيق عند كتابة سلسلة محددة من الكلمات Posted: 06 May 2022 03:53 AM PDT إذا كان مُحرر مستندات Google قادرًا على مساعدتك في الكتابة بشكل أفضل، فمن الواضح أنه عرضة لبعض الأخطاء. في الواقع، هناك خطأ غريب للغاية، لأنه محدد بشكل خاص، تم اكتشافه من قبل الشاعرة Eliza Callahan. عند محاولة كتابة تسلسل الكلمات "And. And. And. And. And" ، تعطل التطبيق ولم تتمكن من الوصول إلى وثيقتها. كما يوضح المستخدم Pat Needham، يبدو أن المشكلة تحدث بشكل أساسي على Google Chrome، على الرغم من تأثر الإصدار 99.0.1 من Firefox أيضًا. بالإضافة إلى ذلك، تعتبر الأحرف الكبيرة مهمة بشكل خاص، لأنه إذا حاول المرء، على سبيل المثال ، كتابة "and. and. And. and. And."، لا يظهر الخطأ. عند كتابة تسلسل الكلمات، يتم عرض رسالة خطأ تشير إلى أنه "من المستحيل تحميل الملف". بالإضافة إلى ذلك، يشير مستخدم آخر اسمه Sergii Dymchenko إلى أن الأخير يظهر أيضًا عند كتابة "But. But. But. But. But." أو كلمات مثل "Also, Therefore, And, Anyway, But, Who, Why, Besides, However" بنفس التسلسل. قالت Google إنها على علم بالمشكلة وتعمل على إصلاحها. حتى ذلك الحين ، هناك حل مؤقت للوصول إلى وثيقته. في الواقع ، إذا حاولت فتحه مرة أخرى في محرر مستندات Google، فستظهر رسالة الخطأ إلى ما لا نهاية. للبدء، يجب عليك إلغاء تنشيط الخيار إظهار اقتراحات التدقيق الإملائي الموجود في الأدوات> القواعد النحوية والإملائية . إذا ظهر الخطأ بالفعل في أحد مستنداتك ولم يعد بإمكانك فتحه دون تعطله، فإن الحل الآخر هو الوصول إليه عبر تطبيق هاتفك الذكي . حيث يمكنك حذف تسلسل الكلمات الذي يحتوي على مشكلة ثم فتحه مرة أخرى على جهاز الكمبيوتر الخاص بك. |

| خطوة جديدة من جوجل تكشف عن خططها لسماعات الرأس الخاصة بالواقع الافتراضي Posted: 06 May 2022 03:47 AM PDT قال ريك أوسترلوه نائب أول للرئيس للأجهزة والخدمات في جوجل إن هذه الأخيرة استحوذت على شركة Raxium ، وهي شركة مبتكرة في تقنيات العرض MicroLED ذات اللوحة الواحدة. وأضاف: "لقد أمضى الفريق في Raxium خمس سنوات في إنشاء شاشات عرض عالية الدقة صغيرة الحجم وفعالة من حيث التكلفة وفعالة من حيث استهلاك الطاقة والتي أرست الأساس لتقنيات العرض المستقبلية." وأشار ريك أوسترلوه في بيانه المقتضب بالأمس أن الخبرة الفنية لشركة Raxium في هذا المجال ستلعب ما أسماه دورًا رئيسيًا حيث نواصل الاستثمار في جهود الأجهزة الخاصة بشركة جوجل. من جانبه أشار موقع The Verge أن الاستحواذ يضيف هذا إلى الدليل على أن الخطوة الكبيرة التالية للواقع المعزز لشركة جوجل تقترب: فقد استحوذت سابقًا على شركة North لصناعة النظارات في عام 2020 ، ويقال إنها توظف مهندسين لبناء نظام تشغيل للواقع المعزز. علمنا في كانون الثاني (يناير) أن Google Labs تقوم ببناء سماعة رأس للواقع المعزز تسمى "Project Iris" ، تحت نفس الإدارة مثل عرض محادثة الفيديو عالي الدقة Project Starline الذي تم عرضه خلال حدث I / O العام الماضي. وعندما أبلغ موقع The Information المطلع لأول مرة عن شراء جوجل لـ Raxium الشهر الماضي ، أشارت إلى أن تقنية MicroLED يمكن أن تكون مفيدة لبناء شاشات الواقع المعزز الأكثر كفاءة في استخدام الطاقة من الحلول الأخرى ، ولكنها لا تزال ملونة. بالإضافة إلى ذلك ، تعمل Raxium على "تكامل متجانسة" لـ MicroLEDs ، والتي تعني تقارير المعلومات تصنيعها من نفس النوع من السيليكون المستخدم في معظم المعالجات ، مما قد يؤدي إلى انخفاض الأسعار بشكل كبير. ا لشركات الأخرى التي تعمل على أجهزة MicroLED AR تضمنت Oppo و Apple و Vuzix. |

| Fortnite يعود إلى iPhone و iPad مع Xbox Cloud Gaming Posted: 06 May 2022 03:29 AM PDT لعبة Fortnite الشهيرة عبر الإنترنت مفقودة من iPhone و iPad منذ غشت 2020، عندما أزالتها Apple من متجر التطبيقات بسبب انتهاكات الشراء داخل التطبيق. الآن أصبحت اللعبة متاحة مرة أخرى مجانًا على أجهزة iOS. هذا، وتحتوي Fortnite على Xbox Cloud Gaming أيضًا على عناصر تحكم باللمس. تجدر الإشارة إلى أن Fortnite كانت متاحة بالفعل على خدمة الألعاب السحابية GeForce Now من Nvidia ، والتي تتوفر أيضًا على iPhone و iPad. ومع ذلك ، لا يزال الوصول إلى iPhone و iPad مقصورًا على إصدار تجريبي مغلق ، وعندما يتم طرحها بالكامل، قد تتطلب اللعبة اشتراكًا مدفوعًا في GeForce Now مثل جميع الألعاب الأخرى على النظام الأساسي. تتطلب ألعاب Xbox Cloud عادةً اشتراك Xbox Game Pass Ultimate ، والذي يكلف 14.99 دولارًا شهريًا. يتضمن هذا الاشتراك الوصول إلى "أكثر من 100 لعبة عالية الجودة" ، والتي يمكن تثبيتها على وحدات تحكم Xbox أو أجهزة الكمبيوتر الشخصية التي تعمل بنظام Windows ، بالإضافة إلى وظائف البث السحابي. تمت إزالة Fortnite من Apple App Store و Google Play Store في غشت2020 ، بعد أن حاولت الشركة تجاوز أنظمة الدفع الخاصة بـ Google و Apple لعمليات الشراء داخل التطبيق. ردت Epic بدعوى قضائية ضد كلتا الشركتين وحملة تسويقية "Free Fortnite" ، والتي تضمنت مقطع فيديو يسخر من إعلان Apple لعام 1984 Super Bowl . انتهت الدعوى المرفوعة ضد شركة Apple في سبتمبر 2021 ، بحكم قاضٍ لصالح شركة Apple في 10 تهم، والتي تحاول Epic استئنافها. من غير المتوقع أن تبدأ تجربة Google مع Epic حتى أوائل عام 2023 . |

| موعد توفر ردود الفعل على رسائل واتساب لجميع المستخدمين Posted: 06 May 2022 03:10 AM PDT أكد مارك زوكربيرج أن ردود الفعل على الرسائل على WhatsApp متاحة الآن لجميع المستخدمين. لقد مضى وقت طويل منذ أن بدأ WhatsApp في تجربة ردود الفعل على الرسائل. وفي نفس السياق ظل العديد من مستخدمي WhatsApp ينتظرون بفارغ الصبر وصول ردود فعل رسائل WhatsApp لبعض الوقت. كان بعض مختبري النسخة التجريبية للشركة يستخدمونه لفترة من الوقت. مما يريح الجميع، يتلقى الآن كل من الإصدارات المستقرة والإصدارات التجريبية التحديث. هذا، وأعلن زوكربيرج أن "ردود الفعل على رسائل WhatsApp بدأت في الظهور على Facebook. يمكن الآن للعملاء الذين يستخدمون iOS و Android و Mac OS X و Windows الاستفادة منها. على الرغم من حقيقة أن هذا هو طرح تدريجي، إلا أنه من الجدير بالذكر أنه قد يستغرق الأمر ما يصل إلى أسبوع حتى يصل التحديث إلى الجميع. تأكد من تحديث تطبيق WhatsApp الخاص بك وتحلى بالصبر إذا لم تشاهد ردود الفعل على الرسائل حتى الآن." في الوقت الحالي، يدعم WhatsApp ستة رموز تعبيرية فقط كرد فعل: Thumbs Up و Red Heart و Face with Tears of Joy و Face with Open Mouth. ومع ذلك ، ذكرت الشركة سابقًا أنها تعتزم دعم جميع الرموز التعبيرية مستقبلا. ما عليك سوى النقر مع الاستمرار على رسالة في دردشة خاصة أو جماعية، ثم تحديد واحدة من الرموز التعبيرية الستة المتوفرة للتعبير عن مشاعرك. |

| تسريبات جديدة بخصوص Samsung Galaxy Watch 5 'Pro' Posted: 06 May 2022 02:36 AM PDT يوضح تسريب جديد من GalaxyClub تفاصيل أسماء الرموز وأرقام الطراز الخاصة بتشكيلة الساعات الذكية القادمة من Samsung. كما هو متوقع في الغالب ، ستحمل Galaxy Watch 5 بأحجامها الأصغر والأكبر أرقام الطراز SM-R90Xو SM-R91Xعلى التوالي. لا يوجد مؤشر حتى الآن على ما ستقدمه هذه الأحجام عندما يتعلق الأمر بهيكلها الفعلي، ولكن بالنظر إلى أن الطراز "الكلاسيكي" من المتوقع أن يختفي مع هذا الجيل ، فإن 40 ملم و 44 ملم يبدو رهانًا أكيدًا. تحمل هذه الساعات أيضًا الاسم الرمزي "Heart-S" و "Heart-L" ، مما يميز أحجامها. التفاصيل البارزة من هذا التسريب هي "Heart-Pro" ، والتي تشير بوضوح إلى هذا النموذج الذي تمت ترقيته. الساعة التي تحمل رقم الطراز SM-R92X، كان من المتوقع سابقًا أن يطلق عليها اسم "Galaxy Watch 5 Pro" ، ويبدو أن هذا الاسم الرمزي يدعم هذه النظرية بالتأكيد. إنه ليس تأكيدًا ، لكن يبدو أنه محتمل.

|

| Shopify تستحوذ على Deliverr مقابل 2.1 مليار دولار Posted: 05 May 2022 08:06 AM PDT أعلنت Shopify اليوم أنها ستستحوذ على Deliverr ، وهي شركة ناشئة لتنفيذ التجارة الإلكترونية ومقرها سان فرانسيسكو ، كاليفورنيا ، مقابل 2.1 مليار دولار نقدًا ومخزونًا. الصفقة ، التي تم الإبلاغ عن شائعات عنها في أبريل من قبل Bloomberg ، هي أكبر عملية استحواذ في تاريخ Shopify ، ويقول المؤسس والرئيس التنفيذي للشركة Tobi Lütke إنها ستمكن الشركة من إنشاء منصة "لوجستية شاملة" لملايين من التجار. قال Lütke في منشور مدونة يشرح بالتفصيل عملية الاستحواذ: "إن هدفنا ليس فقط تكافؤ الفرص أمام الشركات المستقلة ، ولكن إمالتها لصالحها - تحويل حجمها وخفة حركتها إلى قوتها العظمى". "جنبًا إلى جنب مع Deliverr ، ستمنح SFN ملايين الشركات المتنامية إمكانية الوصول إلى منصة لوجستية بسيطة وقوية ستسمح لهم بإسعاد عملائهم مرارًا وتكرارًا." على وجه التحديد، Shopify يقول أن Deliverr سوف تتحد مع Shopify Fulfillment Network (SFN) - Shopify خدمة الوفاء التي يمكن للتجار استخدامها لتخزين المخزون وتنفيذ الطلبات - لتعزيز قدرات إدارة مخزون التاجر في SFN. ستعمل تقنية Deliverr أيضًا على تعزيز Shop Promise، وهي خدمة جديدة ستزود العملاء بالتسليم في يومين وفي اليوم التالي ، بالإضافة إلى خيارات موسعة للتخزين والشحن وإعداد المخزون والمرتجعات. |

| Google تعلن عن دعم المصادقة بدون كلمة مرور في android وchrome Posted: 05 May 2022 07:17 AM PDT أعلنت Google اليوم عن خطط لتنفيذ دعم لعمليات تسجيل الدخول بدون كلمة مرور في Android ومتصفح الويب Chrome للسماح للمستخدمين بتسجيل الدخول عبر أجهزة ومواقع مختلفة بغض النظر عن النظام الأساسي. قالت Google: "سيؤدي ذلك إلى تبسيط عمليات تسجيل الدخول عبر الأجهزة، ومواقع الويب، والتطبيقات بغض النظر عن النظام الأساسي - دون الحاجة إلى كلمة مرور " . من المتوقع أيضًا أن توسع Apple و Microsoft الدعم لأنظمة التشغيل iOS و macOS و Windows بالإضافة إلى متصفحات Safari و Edge. الى ذلك، يلغي نظام تسجيل الدخول Fast IDentity Online ( FIDO ) الجديد كلمات المرور تمامًا لصالح عرض مطالبة تطلب من المستخدم إلغاء قفل الهاتف عند تسجيل الدخول إلى موقع ويب أو تطبيق. أصبح هذا ممكنًا عن طريق تخزين بيانات اعتماد FIDO مؤمنة بشكل مشفر تسمى مفتاح المرور على الهاتف الذي يتم استخدامه لتسجيل الدخول إلى الحساب عبر الإنترنت بعد إلغاء قفل الجهاز. قالت Google: "بمجرد القيام بذلك، لن تحتاج إلى هاتفك مرة أخرى ويمكنك تسجيل الدخول بمجرد فتح جهاز الكمبيوتر الخاص بك". "حتى إذا فقدت هاتفك ، فستتم مزامنة مفاتيح المرور الخاصة بك بشكل آمن مع هاتفك الجديد من النسخ الاحتياطي عبر cloud backup، مما يتيح لك المتابعة من حيث توقف جهازك القديم." بطريقة ما، يمكن النظر إلى الطريقة على أنها امتداد لمطالبات Google الخاصة بها لتسجيل الدخول إلى الحسابات المؤمنة باستخدام المصادقة الثنائية (المعروف أيضًا باسم التحقق بخطوتين). |

| سعر البيتكوين يقترب من 40 ألف دولار مرة أخرى Posted: 05 May 2022 06:45 AM PDT

بعد ارتفاع مفاجئ عند بوابات 50،000 دولار ، بدأت Bitcoin في الانخفاض مرة أخرى الشهر الماضي. لعدة أسابيع، ظلت ملكة العملات المشفرة تتأرجح بين قيمتين، وهما 35000 و 39000 دولار. من ناحية أخرى، من خلال الاقتراب من 40،000 دولار، تشير Bitcoin إلى أن مرحلة صعودية جديدة تتشكل تدريجياً، بعد أشهر من ارتفاعها القياسي البالغ 69000 دولار. في الأيام الأخيرة، بدأ سعر البيتكوين في الارتفاع مرة أخرى. حيث انه لا يبدو أن قيمة العملة الرقمية جاهزة للانهيار إلى مستويات الدعم المنخفضة، أي منطقة 33-35000 دولار. ومع ذلك، توقع العديد من المحللين حدوث انهيار قصير دون هذه المستويات. |

| You are subscribed to email updates from موضوع جديد لك. To stop receiving these emails, you may unsubscribe now. | Email delivery powered by Google |

| Google, 1600 Amphitheatre Parkway, Mountain View, CA 94043, United States | |

%20(2).png)

.jpg)

.jpg)

.jpg)

%20(1).png)

.jpg)

.jpg)

.jpg)

ليست هناك تعليقات:

إرسال تعليق