مدونة المحترف |  |

- أفضل 3 برامج تحرير LaTeX لنظام التشغيل Linux

- آبل تكشف عن حقيقة مدهشة بشأن أجهزتها الجديدة

- أين يتم تخزين إشارات Google Chrome المرجعية؟

- ماذا يمكن أن يفعل أي شخص إذا امتلك عنوان IP الخاص بك؟

- تعرف على هذه الطريقة لمنع عوامل التشتيث و قراءة المقالات من أي مكان في واجهة نظيفة

- تخلص من العمليات اليدوية والمهام المتكررة باستخدام هذه الأداة المجانية و وفر وقتك!

- تقارير: Sega تعمل على إعادة إحياء لعبتيها الكلاسيكيتين Crazy Taxi و Jet Set Radio

- بعد التضييق عليها في صناعة الهواتف.. هواوي تكشف عن خططها بشأن صناعة السيارات الكهربائية الذكية

- هاكر يسرق 600 ألف يورو من العملات المشفرة و NFT من خلال استغلال ثغرة في iCloud

| أفضل 3 برامج تحرير LaTeX لنظام التشغيل Linux Posted: 19 Apr 2022 09:31 AM PDT معالجات النصوص رائعة. يمكنهم التعامل مع وظائف التكوين الأساسية مثل كتابة الرسائل والمقالات. لكن، لا يمكن لمعالجات الكلمات التعامل بسهولة مع المستندات ذات التخطيطات والرسوم البيانية المخصصة. وذلك لأن معالجات الكلمات مثل Microsoft Word و Libreoffice's Writer ليست مصممة لهذه المهام. على هذا النحو، يمكن أن يكون هذا مقيدًا بشكل لا يصدق إذا كنت تريد إنشاء مستندات بتنسيقات ورموز غير عادية. مع العلم بذلك ، تتمثل إحدى طرق التغلب على هذه المشكلة في استخدام لغة مستندات مرنة مثل TeX. من هناك ، يمكنك بعد ذلك استخدام برنامج تحضير مثل LaTeX لإخراج ملف TeX الخاص بك إلى مستند قابل للطباعة. ما هو TeX و LaTeX؟TeX هي لغة تنضيد وتنسيق طورها دونالد كنوث في عام 1978. على عكس معالجات النصوص الحديثة "ما تراه هو ما تحصل عليه" (WYSIWYG)، فإن TeX تشبه الكود المصدري للبرنامج. ثم يخبر هذا الكود المصدري عامل الطباعة بكيفية تجميع ونشر ملف TeX. يتيح لك القيام بذلك بهذه الطريقة تعديل المستند بسهولة وفصل أجزائه كملفات وأدلة. في المقابل، يمكن أن يكون هذا مفيدًا بشكل لا يصدق إذا كنت تعمل في مشروع كبير مثل المستندات الفنية والكتيبات والكتب. من ناحية أخرى، فإن LaTeX هو فرع من لغة TeX. تم تطويره بواسطة Leslie Lamport في عام 1985. ومنذ ذلك الحين ، أصبح الإصدار الأكثر شعبية من TeX اليوم. 1. TeXmakerيعد TeXmaker أحد أكثر محرري LaTeX شهرةً وشهرةً اليوم. هذا محرر بسيط من لوحتين يسمح لك بكتابة كود LaTeX ورؤية النتائج فورًا على لوحة مجاورة. 2.LyXLyX هو أحد أقدم محرري LaTeX الذين لا يزالون على قيد الحياة حتى اليوم. على الرغم من ذلك، فإنه يحتوي على واحدة من أكثر الطرق سهولة لتحرير مستندات LaTeX - يمكنك تحرير مستنداتك بتنسيق WYSIWYG. بدلاً من تحرير الكود، تقوم بتحرير المستند النهائي مباشرةً. يمكن أن يكون هذا مفيدًا بشكل خاص إذا كنت تريد استخدام LaTeX ولكنك لا تريد كتابة كود LaTeX. 3. Kileعلى عكس TeXmaker و LyX، لا يعرض Kile المستند النهائي تلقائيًا. بدلاً من ذلك، يتوقع Kile منك كتابة الكود وتجميعه قبل أن ترى أيًا من أعمالك. في هذا الصدد ، يمكنك اعتبار Kile مشابهًا لبيئة التطوير المتكاملة (IDE) بدلاً من محرر نصوص. في حين أن هذا قد يبدو قديمًا، إلا أن هذا يسمح لـ Kile بأن يكون مرنًا قدر الإمكان. على سبيل المثال، من السهل إنشاء جداول معقدة في Kile من خلال استخدام مكتبة الوظائف الخاصة به. |

| آبل تكشف عن حقيقة مدهشة بشأن أجهزتها الجديدة Posted: 19 Apr 2022 09:29 AM PDT قالت شركة آبل في إطار تقريرها الخاص بالتقدم البيئي لعام 2022 أن 18 بالمائة من المواد في منتجاتها للعام المالي 2021 قد تم إعادة تدويرها أو تجديدها ، وهي أعلى نسبة على الإطلاق بالنسبة للشركة وقفزة بنسبة 50 بالمائة عن العام الماضي، حيث لم تتعدى النسبة آنذاك 12 يالمئة. كانت هناك ثمانية منتجات جديدة بما في ذلك ما لا يقل عن 20 في المائة من المواد المعاد تدويرها. وشمل ذلك استخدام الشركة لأول مرة للذهب المعاد تدويره المعتمد (في اللوحات الرئيسية وصفيفات الكاميرا لجهاز iPhone 13 و 13 Pro) ، بينما إعادة استخدام الكوبالت والعناصر الأرضية النادرة والتنغستن "بأكثر من الضعف" على مدار العام. وقالت شركة التكنولوجيا أيضًا إنها أوقفت جميع استخدامات البلاستيك تقريبًا في عبواتها. لم تمثل المواد سوى 4 في المائة من العبوات في عام 2021 ، وكانت أجهزة iPhone الجديدة هي الهواتف الأولى للشركة بدون أي مواد تعبئة بلاستيكية. تأمل آبل في القضاء على جميع استخدامات البلاستيك في عبواتها بحلول عام 2025. كما أشارت الشركة إلى أن منتجاتها أصبحت أكثر سهولة في الإصلاح في مراكز الإصلاح ، واستخدام تصميمات أكثر متانة. ذكرت الإعلان عن برنامج إصلاح الخدمة الذاتية ، على الرغم من أنه لم يكن أكثر تحديدًا بشأن نافذة إطلاق 2022. وقد كانت شركة آبل حريصة على مشاركة أهدافها الصديقة للبيئة في الماضي ، بما في ذلك خطط لجعل منتجاتها وسلسلة التوريد محايدة للكربون بحلول عام 2030. |

| أين يتم تخزين إشارات Google Chrome المرجعية؟ Posted: 19 Apr 2022 08:34 AM PDT إذا كنت تبحث عن المكان الذي يخزن فيه Google Chrome جميع إشاراتك المرجعية، فيمكنك الوصول بسهولة إلى علامة تبويب الإشارات المرجعية ببضع نقرات على المتصفح، والتي من خلالها ستتمكن من إجراء تعديلات مختلفة على عناوين الويب المخزنة فيه. ومع ذلك، أعتقد أن هذا شيء يجب أن يعرفه حتى المبتدئون. وبالتالي، إذا كان ما تبحث عنه هو المجلد الذي يخزن فيه Chrome ملفات إشاراتك المرجعية، فأنت في المكان الصحيح. ستجد هنا دليلًا موجزًا وواضحًا يمكنك اتباعه لتحديد موقع ملف الإشارات المرجعية في مستكشف الملفات لديك. كيفية تحديد موقع ملف الإشارات المرجعية في Chrome؟السبب الأكثر شيوعًا لرغبة مستخدمي Windows في تحديد مكان تخزين إشارات Chrome المرجعية هو تصدير الإشارات المرجعية إلى متصفح آخر. قد تضطر إلى القيام بذلك يدويًا لأن بعض المتصفحات ليس لديها خيار استيراد الإشارات المرجعية من متصفح آخر تلقائيًا. عند التحدث عن المجلد حيث يتم تخزين إشاراتك المرجعية ، يمكنك تحديد موقعه في محرك الأقراص C عبر مستكشف الملفات. اتبع الخطوات أدناه للوصول إليه: 1. افتح مستكشف الملفات من سطح المكتب الخاص بك. 2. حدد موقع مجلد AppData عبر C: Users / (YourUserName) ملحوظة: من خلال الخطوات المذكورة أعلاه، يجب أن تجد مجلد AppData في C Drive إذا لم يكن مخفيًا على جهاز الكمبيوتر الخاص بك. انتقل إلى الخطوة 4 في هذا الدليل إذا كان هذا هو الحال. بخلاف ذلك، استمر في اتباع الخطوات أدناه لتعديل بعض الإعدادات التي ستسمح للمجلد بالظهور. للسماح للمجلدات المخفية بالظهور في File Explorer، انقر فوق علامة التبويب عرض من القائمة العلوية ستجد قسم إظهار / إخفاء من الخيارات الموجودة فيه. حدد العناصر المخفية لإظهار المجلدات في مستكشف الملفات 3. الآن ، حاول فتح المجلد AppData مرة أخرى باستخدام الدليل C: / Users / (YourUserName) 4. بمجرد دخولك إلى مجلد AppData ، انقر فوق Local. 5. انقر فوق Google من الخيارات. 6. بعد ذلك ، افتح Chrome ثم User Data في مجلد User Data، يجب أن تجد مجلدًا آخر باسم Profile 2. انقر فوقه. إذا لم تتمكن من العثور على مجلد باسم Profile 2، فيمكنك العثور على Profile 1 بدلاً من ذلك أو حتى افتراضي ، بناءً على عدد الملفات الشخصية التي قمت بتسجيل الدخول إليها في متصفح Chrome. أيًا كان المجلد الذي تضغط عليه أعلاه، ستجد فيه ملف الإشارة المرجعية بامتداد txt أو bak. يمكنك فتح ملف الإشارة المرجعية باستخدام NotePad ++ الداخلي للتأكد مما إذا كان الملف المناسب الذي تبحث عنه. بخلاف ذلك ، يمكنك الخروج من مجلد الملف الشخصي الحالي وتحديد مجلد آخر ضمن بيانات المستخدم لمعرفة ما إذا كان يحتوي على ما تبحث عنه. بمجرد التأكد من أن ملف الإشارة المرجعية يحتوي على عناوين الويب التي تبحث عنها ، يمكنك نسخ الملف أو قصه أو حتى حذفه ، اعتمادًا على الغرض الذي تنوي استخدامه من أجله. |

| ماذا يمكن أن يفعل أي شخص إذا امتلك عنوان IP الخاص بك؟ Posted: 19 Apr 2022 07:53 AM PDT

يعتبر عنوان IP أحد أهم عناصر أي جهاز كمبيوتر، وبالتالي، إذا تمكن شخص بنوايا سيئة من معرفته، فقد تعرض نفسك لسرقة المعلومات. يمكن تعريف عنوان IP بـ ADN الجهاز الإلكتروني. إنه رقم تعريف يتم تخصيصه للجهاز عند اتصاله بالإنترنت ويسمح بتحديده بشكل مختلف عن بقية الأجهزة المتصلة بالشبكة. ماذا سيحدث إذا اذا تمكن هاكر من الوصول إلى عنوان IP؟ لا توجد إجابة محددة ، لأنها ستعتمد على نوايا الشخص المذكور ، الشيء الوحيد هو أنه لا يمكن أن يؤدي إلى أي شيء جيد. فيما يلي بعض الأمثلة لما يمكن أن يحدث لك إذا قام شخص لديه نوايا سيئة بالوصول إلى هذه المعلومات: أولا أنهم سيكونون قادرين على اختراق الجهاز الذي اكتشفوا عنوان IP الخاص به، وإصابة الكمبيوتر ببرامج تجسس ضارة أو عناصر أخرى لسرقة المعلومات. ثانيا يمكن أن يؤدي اكتشاف IP لجهازك إلى وصولهم إلى جميع بيانات الشركة التي تعمل بها إذا كان لديها خوادم خاصة. لا يمكنهم فقط سرقة المعلومات السرية، ولكن يمكنهم أيضًا تثبيت البرامج الضارة داخل الخادم والتي ستؤثر على جميع أجهزة الكمبيوتر. علاوة على ذلك، يمكن أيضًا استخدام عناوين IP لمضايقة شخص ما لدرجة معرفة كل تحركاته فضلا عن اكتشاف مكان الشخص وعنوان منزله في الحياة الواقعية. |

| تعرف على هذه الطريقة لمنع عوامل التشتيث و قراءة المقالات من أي مكان في واجهة نظيفة Posted: 19 Apr 2022 07:22 AM PDT هل هناك طريقة لإزالة الأشياء المشتتة للانتباه أثناء قراءة مقال على الإنترنت؟ سؤال يطرحه كثير من الناس ولا توجد إجابة واحدة. يوجد حل وهو عن طريق تثبيت امتداد مثل Adblock Plus، والذي يمكن أن يساعد في إزالة الإعلانات من صفحات الويب. ومع ذلك، لا يعمل دائمًا بشكل مثالي، وقد يؤدي في بعض الأحيان إلى حظر محتوى مهم على الصفحة. حل آخر هو استخدام وضع القارئ، والذي يزيل كل المحتوى الدخيل من صفحة ويب ويترك لك النص فقط. غالبًا ما يكون هذا خيارًا أفضل من استخدام Adblock Plus لأنه يسمح لك بقراءة المقالات دون تشتيث. يوجد حل آخر يتمثل في إغلاق أي علامات تبويب أخرى فتحتها أثناء قراءة مقال عبر الإنترنت، سيؤدي ذلك إلى منع التشتيث ويسمح لك بالتركيز على ما تقرأه. و أيًا كانت الطريقة المفضلة بالنسبة لك، من المهم العثور على طريقة تساعد في تقليل عوامل التشتيت بحيث يمكنك التركيز على المهمة التي تقوم بها. في هذه التدوينة الجديدة، سنشارك معك تطبيق Mac يسمح بقراءة المقالات من أي مكان في واجهة نظيفة من كل عوامل التشتيت. Quiet Reader هي أداة مثالية لأي شخص يبحث عن القراءة بدون ضوضاء. البرنامج سهل الاستخدام ويزيل كل عوامل التشتيت التي يمكن أن تحدث عندما تحاول التركيز على قراءة المقالات. بفضل تصميمه البسيط، يجعل Quiet Reader القراءة أمرًا في غاية السهولة. الأداة مجانية تماما ويمكن تثبيتها على أجهزة الماك Mac. و ستساعدك في قراءة المقالات سواء من المتصفح أو من أي تطبيق آخر بدون عوامل تشتيت الانتباه، كالإعلانات والإشعارات وعلامات التبويب وغيرها. لتنزيل الأداة على جهازك، يكفي التوجه إلى الموقع المشار إليه في الأعلى والنقر على خيار Try the Beta كما يظهر في الصورة. ثم بعدها ستقوم بإدخال بريدك الإلكتروني حيث ستتوصل برابط التحميل. الكاتب: سليمان المودن |

| تخلص من العمليات اليدوية والمهام المتكررة باستخدام هذه الأداة المجانية و وفر وقتك! Posted: 19 Apr 2022 07:29 AM PDT تجعل أدوات الأتمتة جعل المهام المتكررة أسهل وأسرع في إكمالها. يمكن استخدامها في إعداد الأعمال و تسريع العمليات مثل إنشاء التقارير أو تنظيم الملفات أو إرسال رسائل البريد الإلكترونية بشكل تلقائي. في بعض الحالات، يمكن استخدام أدوات الأتمتة لإكمال المهام التي كان من المستحيل على المستخدمين القيام بها بمفردهم. على سبيل المثال، يمكنك استخدامها لملء نموذج تلقائيًا بناءً على معلومات من جدول بيانات. هناك العديد من الأنواع المختلفة لأدوات الأتمتة المتاحة، لذلك من المهم العثور على الأدوات التي تلبي احتياجاتك على أفضل وجه. و تتضمن بعض الخيارات الشائعة أدوات أتمتة التس تسمح بأتمتة مهام محددة ضمن سير عملك مثل إنشاء المستندات أو جداول البيانات أو تحريرها. بالإضافة إلى أدوات جمع البيانات التي تساعد في تساعدك هذه الأدوات في جمع البيانات من مصادر مختلفة ثم تجميعها في موقع واحد لأغراض التحليل أو إعداد التقارير وغيرها. في هذا الشرح الجديد سنشارك معك أداة مجانية ستوفر عليك الوقت و الجهد من خلال أتممة العمليات اليدوية والمهام المتكررة بشكل تلقائي. V/One Automation هي خدمة تتيح للمستخدمين أتمتة العمل في أكثر من 40 تطبيق شائع وبشكل مجاني تماما. من خلال هذه الأداة يمكنك التخلص من العمليات اليدوية والمهام المتكرر وتوفير الوقت و الجهد. للبدء، ستحتاج إلى التوجه إلى الموقع والنقر على خيار Start Now، ثم تسجيل حسابك بادخال الاسم الأول و بريدك الإلكتروني. بعدها ستقوم بتأكيد حسابك عبر رسالة التحقق التي ستصلك في البريد، وأيضا ادخال كلمة السر الخاص بحسابك. في لوحة التحكم، يمكنك النقر على خيار Automation ثم البدء في تحديد التطبيقات أو العمليات التي ستقوم بأتممتها كما تظهر بعض الأمثلة في هذه الواجهة. الكاتب: سليمان المودن |

| تقارير: Sega تعمل على إعادة إحياء لعبتيها الكلاسيكيتين Crazy Taxi و Jet Set Radio Posted: 19 Apr 2022 07:06 AM PDT أشارت تقارير جديدة إلى أن الشركة اليابانية الشهيرة Sega تعمل على إعادة تمهيد بميزانية كبيرة لعنوانين كلاسيكية شهيرة كـ: Crazy Taxi و Jet Set Radio. وفقًا لتقرير صادر عن بلومبرغ نقلاً عن "أشخاص على دراية بخططها" ، يريد عملاق الألعاب الياباني إنشاء ألعاب جديدة يمكن أن تصبح نجاحًا عالميًا مثل Fortnite وتحقق إيرادات متكررة. وتزعم مصادر بلومبرغ أن إعادة تشغيل Crazy Taxi قيد التطوير منذ أكثر من عام ، وأن شركة Sega تهدف إلى إطلاقه في غضون العامين أو الثلاثة أعوام القادمة. يُزعم أن It و Jet Set Radio هما اثنان من أربع "ألعاب سوبر" مخطط لها. يعود تاريخ كل من لعبتي Crazy Taxi و Jet Set Radio إلى Dreamcast ، ولذا يبدو أن الحنين إلى الماضي قد يكون جزءًا من خطة Sega هنا ، إذا كانت الألعاب حقيقة. وحتى إذا كان كلاهما قيد التطوير النشط ، فإن مصادر بلومبيرج تشير إلى أنهما في المراحل الأولى ولا يزال من الممكن إلغاؤهما. وبحسب The Verge يركز كلا العنوانين على طريقة اللعب أكثر من القصة ، لكن استخدام Jet Set Radio للفصائل والمسابقات يبدو مناسبًا بشكل خاص لنوع المشاركة الجماعية متعددة اللاعبين التي ساعدت في جعل Fortnite تحظى بشعبية كبيرة. |

| بعد التضييق عليها في صناعة الهواتف.. هواوي تكشف عن خططها بشأن صناعة السيارات الكهربائية الذكية Posted: 19 Apr 2022 06:07 AM PDT بسبب العقوبات الأمريكية القاسية على شركة صناعة الهواتف الذكية الصينية هواوي، انخفض بشكل كبير مجال عمل الشركة في الهواتف الذكية، لكن هواواي لديها دائما خططها الخاصة، وكما هو ملعوم فقد انطلقت الشركة منذ فترة في تصنيع السيارات الذكية الكهربائية. وذكر موقع IT House في 18 أبريل ، أنه قبل أيام قليلة ، أجرى المدون wu Pei مقابلة مع يو تشنغ دونغ ، الرئيس التنفيذي لشركة Huawei Terminal BG والرئيس التنفيذي لشركة Smart Car Solutions BU. في المقابلة ، قال يو تشنغ دونغ ، "دخول هواوي في صناعة السيارات هو لتحقيق المركز الأول ، ولا أحد يتذكر الثاني." و خلال المقابلة ، سأل Wu Pei مسؤول هواوي عما ما إذا كان نجاح الشركة الصينية في صناعة الهاتف المحمول يمكن ترجمته إلى صناعة السيارات؟ في هذا الصدد ، قال يو تشنغ دونغ نعم دون تردد. إنه يعتقد أن الركائز الثلاث لنجاح هواوي في صناعة الهواتف المحمولة: الخبرة والجودة والعلامة التجارية ، والتي يمكن أن تقدم أيضًا مساعدة مهمة لتمكين هواوي لشركات السيارات ، وتجربة العملاء هي محور تمكين هواوي لشركات السيارات ، حيث قال: "نحن نستخدم الاستهلاك يتم تعريف السيارات من منظور المشغل "و" نفضل التخلي عن الأرباح لضمان تجربة العملاء "، فهذه الكلمات هي الثقة والالتزام. في الوقت نفسه ، قال يو تشنغ دونغ أيضًا إن هدف شركة هواوي في دخول صناعة السيارات هو أن تكون الأولى ، لأن لا أحد سيتذكر صاحب المركز الثاني. هذه الجملة هي رؤية واعتقاد في نفس الوقت ، وهو يعتقد أيضًا أن هواوي يمكنها فعل ذلك، مما يبدو أنه يبعث تحذير لشركات أخرى، وربما على رأسها شركة تيسلا لإيلون ماسك. |

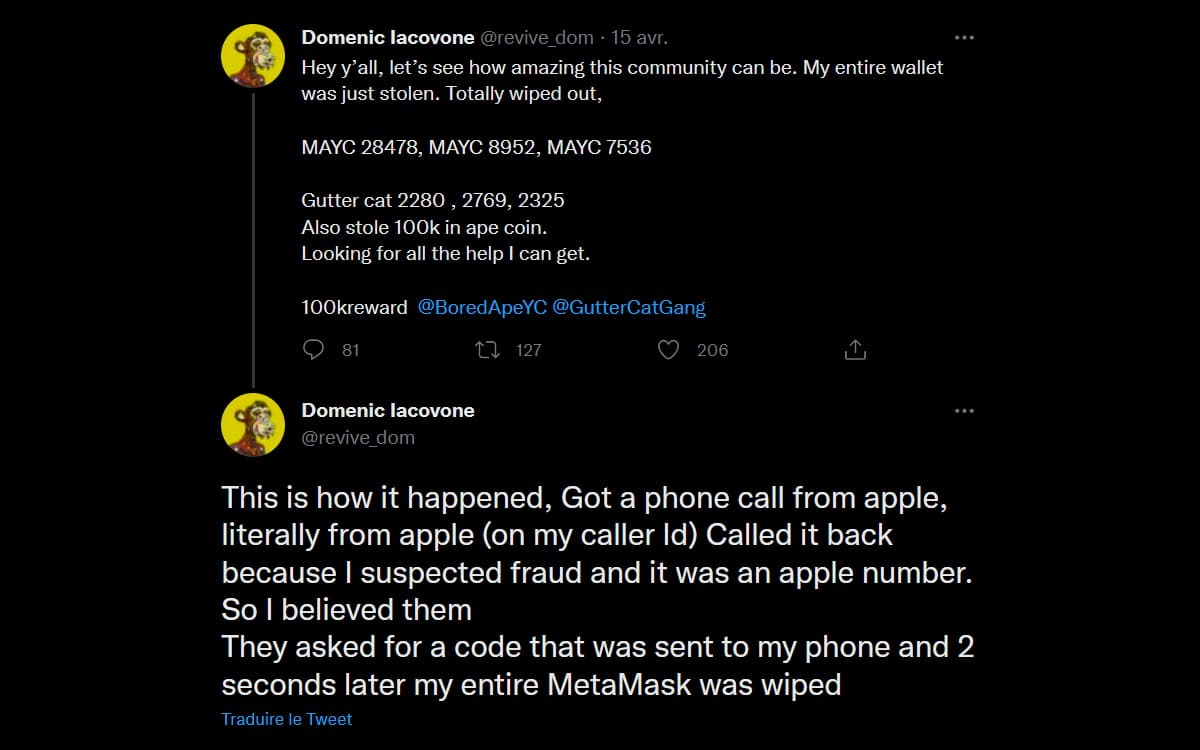

| هاكر يسرق 600 ألف يورو من العملات المشفرة و NFT من خلال استغلال ثغرة في iCloud Posted: 19 Apr 2022 05:51 AM PDT لطالما تم ربط العملات المشفرة والقرصنة، لكن الغنائم أصبحت أكثر إثارة للإعجاب. في الآونة الأخيرة، سرق أحد المتطفلين 560 مليون يورو من خلال مهاجمته لشبكة إحدى ألعاب الفيديو. وهو بعيد عن الشخص الوحيد. غالبًا ما تصل المبالغ إلى الملايين، ولكنها تتعلق عمومًا بعمليات عالمية أثرت على العديد من الضحايا. ومع ذلك، عندما يتم استهداف شخص واحد، يمكن أن يكون الضرر كبيرًا أيضًا. في نهاية هذا الأسبوع، مر Domenic Iacovone بتجربة مؤلمة. بدأ كل شيء يوم الجمعة الماضي، عندما تلقى مكالمة غريبة من شركة آبل. عند رؤية رقم الشركة معروضًا، لا يطرح المزيد من الأسئلة ويعيد الاتصال دون تردد. في الطرف الآخر من الخط، أخبره موظف مزعوم في الشركة أن حسابه قد تم اختراقه. لاستعادة السيطرة، طُلب منه تقديم الرمز لمرة واحدة الذي تم إرساله إلى جهاز iPhone الخاص به. لم يشك Domenic Iacovone في عملية الاحتيال . بعد ثوانٍ قليلة ، تم إفراغ جميع محافظه الافتراضية. 160 ألف دولار في إيثر ، و 100 ألف دولار في عملة القرد ، و 250 ألف دولار في التيثر ، بالإضافة إلى نادي اليخوت NFT Ape الذي يقدر بنحو 80 ألف دولار، ذهبوا جميعًا. في المجموع ، يبلغ مقدار الضرر 650 ألف دولار أي ما يقارب 600 ألف يورو. وفقًا لخبير الأمن السيبراني الذي يطلق على نفسه Serpent، فإن كل شيء يعتمد على خلل في تطبيق Metamask. على iPhone ، يقوم تلقائيًا بتخزين عبارة الاسترداد لمحافظ مالكه في iCloud. من خلال الوصول إلى حساب Domenic Iacovone ، تمكن المخترق بالتالي من استعادة عبارة الاسترداد، وبالتالي الوصول إلى أصوله الرقمية. لتجنب التعرض للخداع، ينصح Serpent بعدم إرسال أي رموز إلى أي شخص أو أي معلومات شخصية أخرى، قبل أن تتذكر أن Apple لا تتصل بعملائها بشكل مباشر. من جانبها ، دعت MetaMask مستخدميها إلى الانتقال إلى الإعدادات لإلغاء تنشيط النسخ الاحتياطية على iCloud. |

| You are subscribed to email updates from موضوع جديد لك. To stop receiving these emails, you may unsubscribe now. | Email delivery powered by Google |

| Google, 1600 Amphitheatre Parkway, Mountain View, CA 94043, United States | |

.png)

.jpg)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.png)

ليست هناك تعليقات:

إرسال تعليق